網路威脅前仆後繼地出現,尤其隨著家庭與辦公室中聯網的裝置越來越多,也讓網路犯罪分子更加容易透過安全弱點入侵使用者的網路。事實上,部署一套全方位的資料保護方案並非一蹴可幾,有賴使用者持續調整並精進裝置的配置方式。因此,我們整理了 10 個常見的安全性清單,幫助使用者更好的保護您的 Synology NAS,確保裝置與資料皆安全無虞。

*敬請注意:下述多數設置需由具有管理權限的使用者帳號登入修改。

一:停用預設的 admin 帳號

過於常見的管理員帳號會增加 Synology NAS 被不肖駭客組織暴力破解帳號密碼的風險。因此,使用者帳號應該避免設定像是「admin」、「administrator」、「root」等名稱。

我們建議使用者停用系統預設的 admin 帳號,並且設定一組強密碼來保護帳號。如果使用者目前使用「admin」名稱登入。可至控制台(Control Panel ) > 使用者(User)中止使用,並建立新的使用者帳號。了解更多

*root 無法作為使用者帳號名稱

*如果設定新的使用者帳號名稱,預設的 admin 即會被停用

二:提升密碼強度

設定強密碼可以確保你的系統免於未經授權的登入行為。設定密碼時,建議考慮同時包含大小寫字母、數字以及特殊符號的複雜組合。

為你的多組帳號設定相同的密碼,同樣也是一個風險極高的行為,因為駭客如果掌握了其中一個帳號密碼,他們也可以輕易的控制其他帳號,這尤其常見於使用者在註冊一個新的網站或是服務時。我們建議使用者可以透過 Have I Been Pwned 或 Firefox Monitor 這兩個網站來檢測自己的資訊是否曾經外洩。

如果使用者很難記住複雜的密碼,或者不記得哪一組密碼對應到哪一個註冊帳號,那麼也可以選擇使用密碼管理員服務(例如 1Password、LastPass 或是 Bitwarden)。使用者僅需要記憶一組主要的密碼,密碼管理員服務就會協助你自動建立並登錄其他帳號的登入憑證。

如果使用者想要設定 Synology NAS 裡的密碼憑證,可以至控制台(Control Panel ) > 使用者(User)> 進階(Advanced)裡自定義密碼的設定規則,調整設定密碼的強度,當新的使用者要註冊一組新帳號時都必須遵守這個規則。

* LDAP 和 Directory Server 服務中也提供類似的選項。了解更多

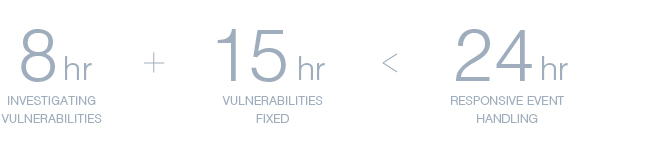

三:更新至系統最新版本並開啟通知

Synology 會定期釋出 DSM 軟體更新,除了功能與效能上的改善,也同步精進產品的安全性。每當一個新的安全性弱點揭露時, Synology 產品安全事件應變小組 PSIRT (Product Security Incident Response) 會進行即時的資安事件處理,包括 8 小時的弱點調查、 15 小時的弱點修復,在 24 小時內解決弱點並釋出安全性更新,確保產品安全且可靠。因此我們建議使用者在系統內設定自動更新,自動安裝最新的 DSM 最新版本。了解更多

此外,我們也建議使用者在 Synology NAS 上開啟通知,在發生特定事件或者錯誤時透過電子郵件、SMS,在行動裝置或者 Web 瀏覽器上接收通知。如果使用 Synology DDNS 服務,也可以在未連接到外部網路的狀態下選擇接收到通知。當儲存空間不足、備份與還原任務失敗時,立即採取相對應的措施,是確保資料長久安全性的重要一環。我們也建議使用者建立自己的 Synology Account,隨時接收最新的安全與功能性更新資訊。了解更多

*自動更新僅支援 DSM 的次要更新,主要更新需要手動安裝。

四:啟用二階段驗證

我們建議使用者啟用二階段驗證,為你的 Synology 裝置建立更進階的保護措施。在 DSM 帳戶與 Synology Account 上執行二階段驗證前,你將需要一個行動裝置,以及一個支援一次性密碼(TOTP)協議的身分驗證 App。

每一次的登錄活動都會需要身分驗證以及一組透過 Microsoft Authenticator、Authy 或其他身份驗證 App 所發送,有時間限制的 6 位數密碼,以避免任何未經授權的登入行為。

在 Synology Account 中,如果你遺失載有身份驗證 App 的手機*,你可以利用當初設定二階段驗證時的備份密碼來登入。使用者可以下載這個密碼或是將其列印出來,確保自己持有並隨時可以獲取這組密碼。

在 DSM 中,如果使用者遺失憑證,萬不得已的情況下可以選擇重置二階段驗證,在管理員名單裡的使用者可以執行這項操作。而萬一所有的管理員帳戶都無法登入,就必須重新設定裝置上的憑證與網路配置。按住 NAS 上的重置鍵約 4 秒(即會聽到嗶聲),然後重新啟動 Synology Assistant 重新設定裝置。**

*一些身份驗證 App 支援基於第三方帳戶的備份和還原方法。以此評估您的安全要求,以及便利性與災難復原選項。

** SHA、VMM,自動掛載的加密共享文件夾以及多重安全設置,使用者帳戶和網路連接埠設置將被重置。了解更多

五:啟動安全諮詢中心(Security Advisor)

安全諮詢中心(Security Advisor)是 DSM 預設的安全性應用程式,可以掃描 Synology NAS 的整體設定,進行登入分析跟帳號密碼分析與惡意行為偵測,並提供建議以確保裝置的安全性。例如,安全諮詢中心可以檢測到是否開啟 SSH 服務,是否發生任何異常的登入活動,以及是否更動過 DSM 系統檔案等。了解更多

六:設定基本的 DSM 安全性功能

使用者可以前往 DSM 控制台(Control Panel )> 安全性(Security)選項中設置數種安全性相關設定。舉例來說,你可以設定:

IP 自動封鎖

在控制台(Control Panel) > 安全性(Security) > 自動封鎖(Auto Block)可進行自動封鎖的設定,封鎖嘗試登入失敗多次的用戶端 IP 位址。

管理員可以將特定的 IP 位置加入到黑名單,以避免可能的風險或暴力攻擊。使用者可以依據環境以及使用者類型,來配置嘗試登入的次數。需提醒的是,大多數的家庭和企業只有一個外部 IP 位址提供使用者使用,IP 位址通常是動態的,且會在幾天或幾週後改變。了解更多

帳號保護

雖然自動封鎖功能可以將嘗試登入失敗多次的用戶端 IP 位址加進黑名單,帳號保護可讓帳號不被未信任的用戶端登入。使用者可以在控制台(Control Panel )> 安全性(Security)> 帳號保護(Account Protection)進行設定,透過啟用帳號保護功能,讓帳號免於被未信任且嘗試登入失敗過多次的用戶端登入,降低帳號遭到暴力破解攻擊的風險。了解更多

啟用 HTTPS

啟用 HTTPS ,可以加密與保護 Synology NAS 與連接用戶端之間的網路流量,防止竊聽(Eavesdropping)與中間人攻擊(man-in-the-middle attacks)。

使用者可以在控制台(Control Panel )>網路(Network)> DSM 設定(DSM Setting)進行設定。選取將 HTTP 自動重新導向 HTTPS 的複選框,你就會透過 HTTPS 連線至 DSM ,並發現位址欄的 URL 從 「http://」轉成「https://」。了解更多

進階:客製化的防火牆設定

防火牆可以擔綱虛擬屏障,依據設定的規則來阻隔來自外部的網路流量。使用者可以在控制台(Control Panel )>安全性(Security)> 防火牆(Firewall)進行設定,防止未經授權的登入活動與控管可訪問的服務。你可以決定允許或拒絕特定的 IP 位址訪問特定的網路接口,例如允許從特定的辦公室來進行遠端存取,或者僅允許訪問特定服務與位址等。了解更多

七:啟用 HTTPS – Let’s Encrypt 功能

數位憑證在啟用 HTTPS 功能時扮演關鍵角色,但對非商用使用者來說,通常服務的價格昂貴且難以維護。為了讓任何使用者能進一步落實資安防護,DSM 內建支援 Let’s Encrypt,任何使用者都可以按需建立憑證,藉此輕鬆保護網路連線。

如果使用者已經有註冊的域名或正在使用 DDNS 服務,可至控制台(Control Panel ) > 安全性(Security)> 憑證(Certificate)。選取增加新憑證 > 從 Let’s Encrypt 獲取憑證,對於大多數的使用者,可以選取「設置為預設設定」,並輸入域名以獲得憑證。獲得認證後,確保所有網路流量都如第三點一樣皆通過 HTTPS。

若使用者已將設備設置為透過多個網域或子網域提供服務,則需要在控制台(Control Panel ) >安全性(Security) >憑證(Certificate) >配置(Configure)中配置每個服務所使用的憑證。Youtube 範例影片

八:調整預設網路連接埠

儘管將 DSM 預設的連接埠號碼 HTTP(5000)與 HTTPS(5001)調整成自定義的埠號並無法防止針對性的攻擊,但可以預防常見針對預設服務的攻擊。

要調整預設的設定,可以至控制台(Control Panel) > 網路(Network)> DSM 設定(DSM Setting)裡自定義埠號。如果使用者經常進行 SSH 存取,那也建議更改預設的 SSH(22)端口。使用者也可以部署反向代理,降低對於特定網路服務的潛在攻擊,進一步提高安全性。反向代理通常用作內部伺服器與遠端用戶端的通訊中介,可以隱藏伺服器的特定資訊,例如實際的 IP 位址等。了解更多

九:除非必要不然停用 SSH/telnet 服務

由於透過 root 登入為預設開啟, SSH/telnet 又僅支援以管理員帳號登入,因此駭客可能會強行透過密碼對系統進行未經授權的登入,如果使用者需要持續提供外部服務,我們建議使用者更改預設的 SSH 埠號(22)以及設定一組強密碼。使用者也可以考慮利用 VPNs 並將 SSH 限制為僅有本地 IP 或可信賴的 IP 能夠存取,並且記得在不需要存取時將 SSH/telnet 服務關閉。了解更多

十:加密共用資料夾

DSM 支援 AES-256 位元的軍事等級加密技術,防止物理的數據提取威脅,管理員可以為新建立的或是現有的共用資料夾進行加密。要加密現有的共用文件夾,可以至控制台(Control Panel) > 共用資料夾(Shared Folder)中編輯文件夾,在「加密」選項中設置加密密碼,DSM 將開始對文件夾進行加密。由於如果沒有使用金鑰就無法恢復加密的數據,建議使用者妥善保存加密共用資料夾的金鑰。了解更多

更重要的是

資料安全性是資料完整性的先決條件,未經授權的存取可能會導致資料受到竄改或遺失,進而使關鍵資料喪失作用。而資料的完整性又可分為資料一致性與資料準確性,使用者可以採取兩種措施強化保護:定期執行 Data Scrubbing 以確保資料一致性並降低資料遺失的風險; 透過啟用每月寄送硬碟健康資訊報表關注硬碟狀態,以盡早發現硬碟相關問題。