Wraz z rozprzestrzenianiem się mutacji koronowirusa, o nazwie Omikron, wielu pracowników w Nowym Roku 2022 nadal będzie pracować z domu, a liczba nieobecności prawdopodobnie pozostanie wysoka. Wymagania w stosunku do infrastruktury IT pozostają wysokie, a gdy liczba rąk do pracy jest ograniczona, nawet rutynowe czynności konserwacyjne stają się trudne.

Tymczasem ubiegły okres świąteczny ponownie wykazał ryzyko związane z wysokim poziomem stresu i brakami w kadrach. Nie zabrakło również zorganizowanych ataków na infrastrukturę IT oraz oszustw związanych z wyłudzaniem informacji od pracowników. Podczas gdy niektórzy Amerykanie mieli nadzieję, że ich pensje pojawią się na kontach przed Bożym Narodzeniem, pomimo ataku ransomware na jednego z głównych dostawców usług płatniczych, pracownicy wiodącego sprzedawcy mebli padli ofiarą planowanego ataku wyłudzającego opartego na istniejących wątkach e-mail.

Zagrożeniem jest również ludzki błąd. Aktualizacja superkomputera popularnego dostawcy infrastuktury IT skasowała 77 TB krytycznych danych badawczych Uniwersytetu Kioto. Wadliwy skrypt, który miał usunąć jedynie logi starsze niż 10 dni, skasował bezpowrotnie 34 miliony plików pochodzących od 14 grup badawczych.

Wszystkie te zagrożenia wymagają lepszych zabezpieczeń kont, aby chronić systemy IT, oraz więcej niewymagających narzędzi, które pozwalają administratorom w łatwy sposób monitorować zagrożenia i problemy na przestrzeni wszystkich wdrożeń podczas pracy zdalnej. Na szczęście firma Synology opracowała kilka narzędzi ułatwiających zarządzanie dużymi wdrożeniami i ich ochronę.

Jak więc upewnić się, że podejrzane łącza klikane przez pracowników nie zapewnią osobie atakującej nieuprawnionego dostępu? Jak chronić urządzenia firmy Synology, zapewniać ich dostępność oraz optymalną pracę w trakcie świąt, bez konieczności logowania się na konto administratora?

Zapewnianie bezpieczeństwa logowania i danych w łatwy sposób

W zeszłym miesiącu najnowsza aktualizacja platformy w chmurze Active Insight wprowadziła dodatkowe funkcje — szczegółową analizę logowania i podglądy stanu funkcji Hyper Backup — a na początku tej jesieni aplikacja Secure SignIn osiągnęła pełną dojrzałość, łącząc kilka nowoczesnych opcji uwierzytelniania w jedno rozwiązanie i aplikację. Dowiedzmy się, w jaki sposób te nowe narzędzia wzmocniły bezpieczeństwo, które od zawsze jest dla nas priorytetem.

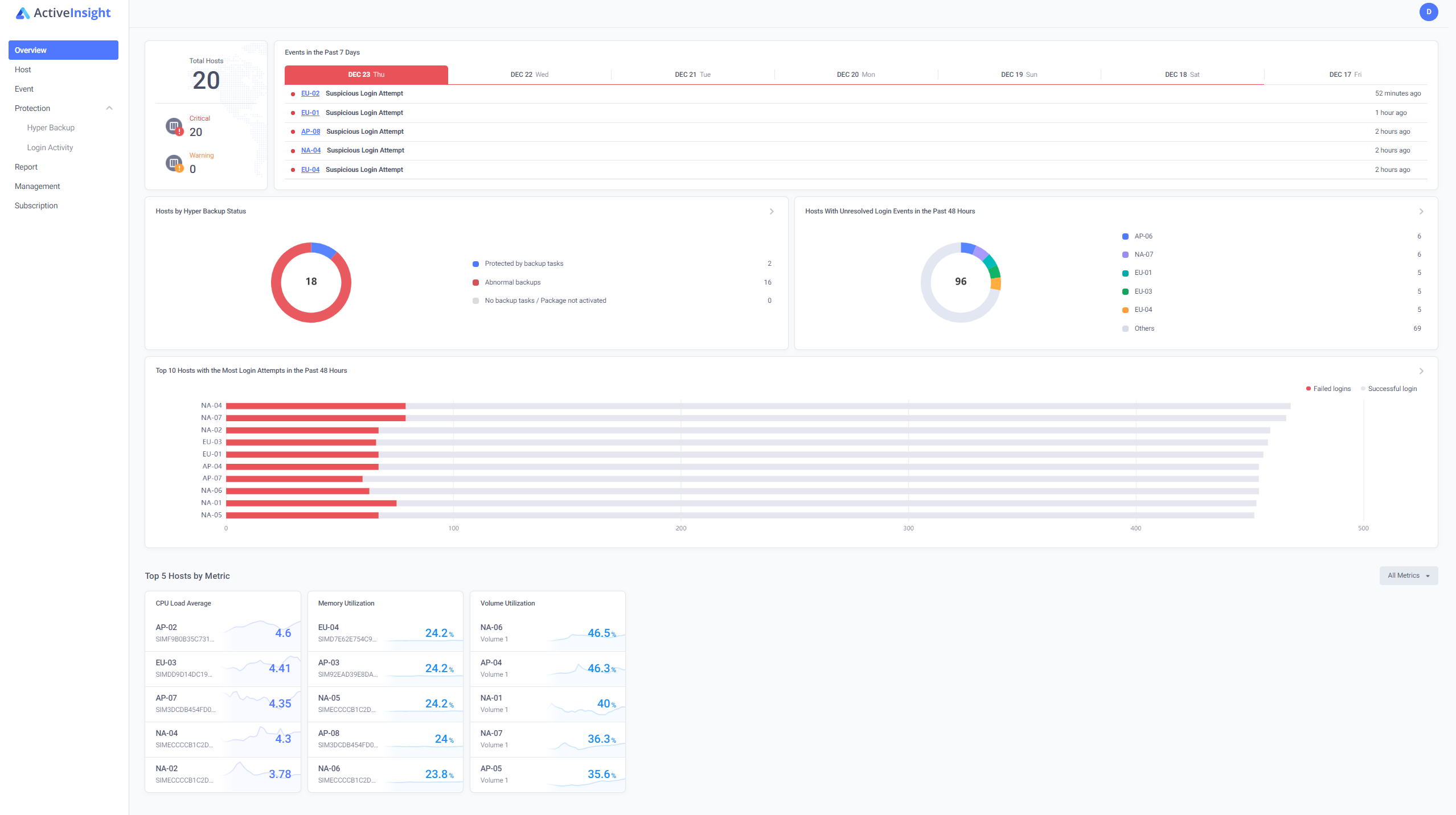

Wraz z systemem DSM 7.0 wprowadziliśmy funkcję Synology Active Insight, aby zapewnić ogólny podgląd całego wdrożenia bez względu na jego wielkość (wersja beta jest obecnie ograniczona do 50 urządzeń na konto). Dzięki funkcji Active Insight otrzymujesz m.in. informacje o wydajności, kondycji, wykorzystaniu zasobów oraz komunikaty o błędach w jednym intuicyjnym portalu i aplikacji mobilnej.

W ubiegłym roku uruchomiona została również aplikacja Synology Secure SignIn, która nie jest tylko nową nazwą w portfolio produktów związanych z bezpieczeństwem logowania. Aplikacja oferuje bezpieczniejsze i szybsze sposoby implementacji logowania bez hasła i uwierzytelniania dwuelementowego (2FA), Windows Hello i macOS Touch ID do uwierzytelniania biometrycznego, obsługę kluczy sprzętowych FIDO2/U2F oraz proces zatwierdzania logowania za pośrednictwem nowej mobilnej aplikacji towarzyszącej. Secure SignIn umożliwia wygodną ochronę wszystkich urządzeń Synology — wyciek haseł nie jest równoznaczny z przyznaniem dostępu.

Konfiguracja monitora zasobów

Aby móc spokojnie pozostawić wdrożenia Synology bez nadzoru, musisz mieć pewność, że otrzymasz ważne powiadomienia i jesteś w stanie sprawdzić wszystkie kluczowe informacje dotyczące serwerów. Włącz funkcję Active Insight w urządzeniach i poświęć kilka minut na zapoznanie się z różnymi dostępnymi wskaźnikami i widokami.

Active Insight łączy kluczowe wskaźniki wydajności i wykorzystania wszystkich urządzeń oraz prezentuje je w sposób, który pomaga zidentyfikować potencjalne problemy, zanim staną się one poważne. Aby zaoszczędzić czas, ostrzeżenia i inne ważne informacje są grupowane w górnej części panelu.

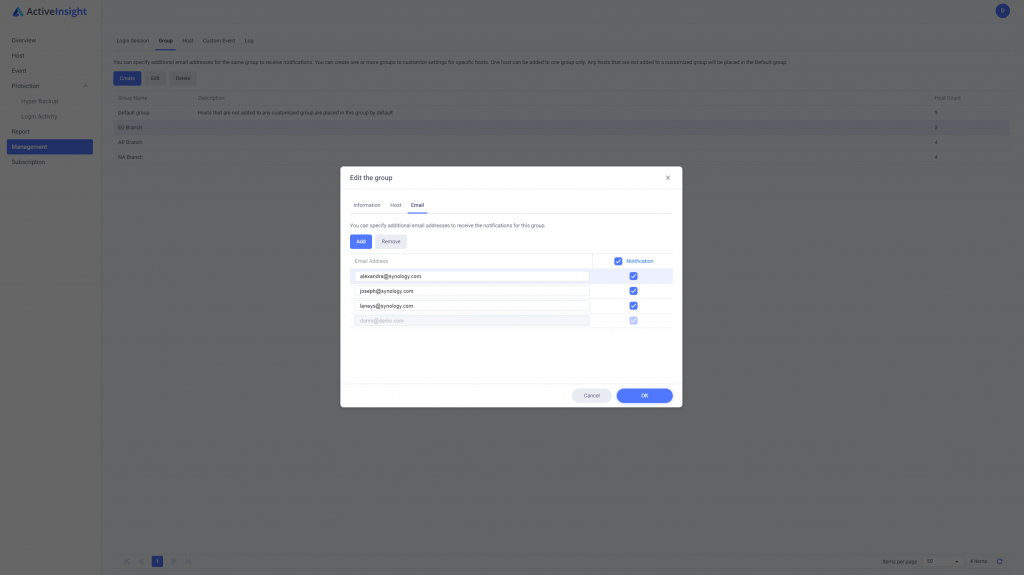

Gdy wystąpią problemy, szybko wysyłane są powiadomienia do posiadacza konta (prawdopodobnie do Ciebie lub na adres e-mail Twojego zespołu), a także do wszystkich innych osób skonfigurowanych za pomocą opcji „Grupy” w Active Insight. Oznacza to również, że mapowanie określonych urządzeń z różnymi współpracownikami jest proste, co jest pomocne, gdy niektóre urządzenia mają dedykowanych konserwatorów lub inne priorytety.

Łatwe dodawanie innych użytkowników do grup w celu zapewnienia im bieżących informacji o urządzeniach, którymi zarządzają.

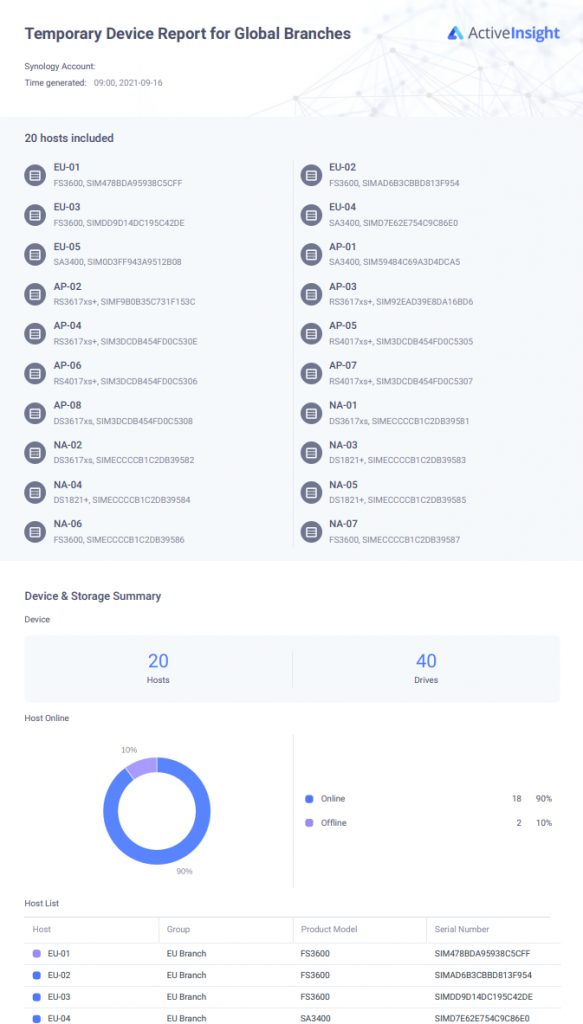

Oprogramowanie Active Insight może również tworzyć rutynowe raporty — podsumowujące kluczowe informacje w przyjazny dla czytelników raport PDF — oraz, jeśli potrafisz je wykorzystać, przygotowywać nieprzetworzone dane.

Konfigurowanie i odbieranie dobrze wyglądających raportów o stanie, które można łatwo udostępniać, drukować i przesyłać.

Informacje o kradzieży haseł

To nie koniec możliwości funkcji Active Insight — dzięki systemowi DSM 7.0 to najlepszy moment na zwiększenie bezpieczeństwa logowania za pomocą 2FA. Secure SignIn umożliwia bezpieczne, dwuelementowe uwierzytelnianie i łatwe logowanie bez hasła, dzięki czemu aplikacje są bezpieczne i dostępne.

| Metoda logowania | Pierwszy krok | Drugi krok |

| Uwierzytelnianie dwuelementowe |

|

|

| Logowanie bez hasła |

|

– |

| Tradycyjne uwierzytelnienie |

|

– |

Dostępne kombinacje opcji uwierzytelniania z Synology Secure SignIn. Tylko 2FA zapewnia prawdziwe ubezpieczenie przed kradzieżą hasła.

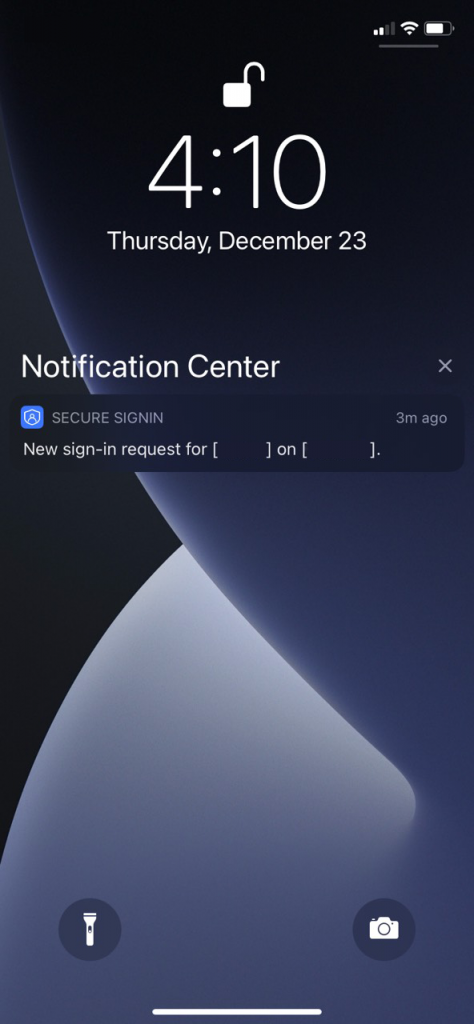

Aplikacja Secure SignIn może służyć do uzyskania dostępu do kont administratora oraz bezpiecznych aplikacji Synology, takich jak Drive, Office lub portalu odzyskiwania Active Backup, używanych przez zwykłych pracowników. Aby włączyć zatwierdzanie logowania, użytkownicy mogą pobrać aplikację towarzyszącą Secure SignIn ze sklepu Apple App Store lub Google Play Store.

Aplikacja Secure SignIn zapewnia nie tylko jednorazowe hasła i zatwierdzanie logowania, ale również powiadomienia push w celu informowania użytkowników o logowaniu się do konta.

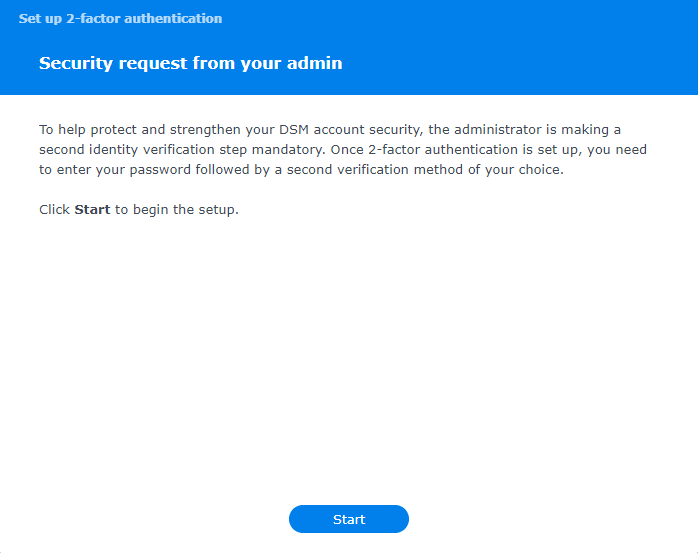

Wdrożenie aplikacji Secure SignIn do wybranych lub wszystkich użytkowników jest proste i można je wykonać w kilku etapach. Przełącz opcję, aby wymagać zaawansowanych opcji logowania od wszystkich, wybranych grup lub określonych użytkowników, a system DSM zajmie się procesem wdrażania.

Użytkownik może zostać poproszony o skonfigurowanie 2FA przed następnym logowaniem do aplikacji firmy Synology.

Monitorowanie podejrzanych logowań

DSM 7.0 i Secure SignIn są teraz zintegrowane bezpośrednio z platformą Active Insight, co zapewnia pełny przegląd logowań w całej flocie urządzeń pamięci masowych firmy Synology. Po ostatniej aktualizacji można uzyskać dostęp do aktualnych statystyk dotyczących regularnych, niepomyślnych i podejrzanych logowań na poszczególnych urządzeniach lub w całym wdrożeniu.

Strony przeglądu zapewniają łatwy dostęp do całkowitej liczby logowań na poszczególnych urządzeniach, liczby i typów podejrzanych logowań (w oparciu o np. częstotliwość, czas, lokalizację geograficzną, używane urządzenie lub adres IP), a także rankingu ułatwiającego identyfikację zagrożonych urządzeń i wygodny przegląd dziennika.

Widok panelu pozwala na szybkie sprawdzenie, czy statystyki logowania i wykorzystanie są zgodne z oczekiwaniami w całej flocie.

Wolisz bardziej zautomatyzowane rozwiązanie? Na szczęście, rejestrując się w usłudze Active Insight, włączasz automatyczne ostrzeżenia. Są one wysyłane, jeśli system wykryje kolejne nieudane, odległe geograficznie lub niestandardowe logowania na dowolnym urządzeniu lub jeśli Active Insight w jakikolwiek inny sposób uzna, że logowanie jest podejrzane. Nie pamiętasz danych logowania do konta? Logujesz się po trzech miesiącach nieobecności? Bez obaw — otrzymasz powiadomienie.

Sprawdzenie stanu kopii zapasowych

Łańcuch infekcji złośliwym oprogramowaniem, w tym ransomware, może powodować ogromne straty danych. Można temu zapobiec, przechowując aktualne kopie najważniejszych danych na osobnym nośniku izolowanym od głównego wdrożenia — innymi słowy, jeśli stosujesz strategię tworzenia kopii zapasowych 3-2-1 z dobrym przechowywaniem wersji. Zdalnie przechowywane wersje kopii zapasowych to najlepszy sposób na szybkie przywrócenie systemów do działania po ataku, klęsce żywiołowej lub innym nieszczęściu.

Funkcja Hyper Backup powinna być domyślnym rozwiązaniem do zabezpieczania wszystkich najważniejszych danych, aplikacji i konfiguracji na serwerze NAS — najlepiej z zewnętrznymi kopiami zapasowymi na dodatkowym serwerze NAS lub w chmurze (gdzie można łatwo sprawdzić i uzyskać dostęp do kopii zapasowych z dowolnego miejsca). Oczywiście możesz upewnić się, że wszystkie kopie zapasowe są sprawne i gotowe za każdym razem, gdy opuszczasz biuro na dłuższy czas, ale pamiętaj, że prawo Murphy’ego dotyczy również IT.

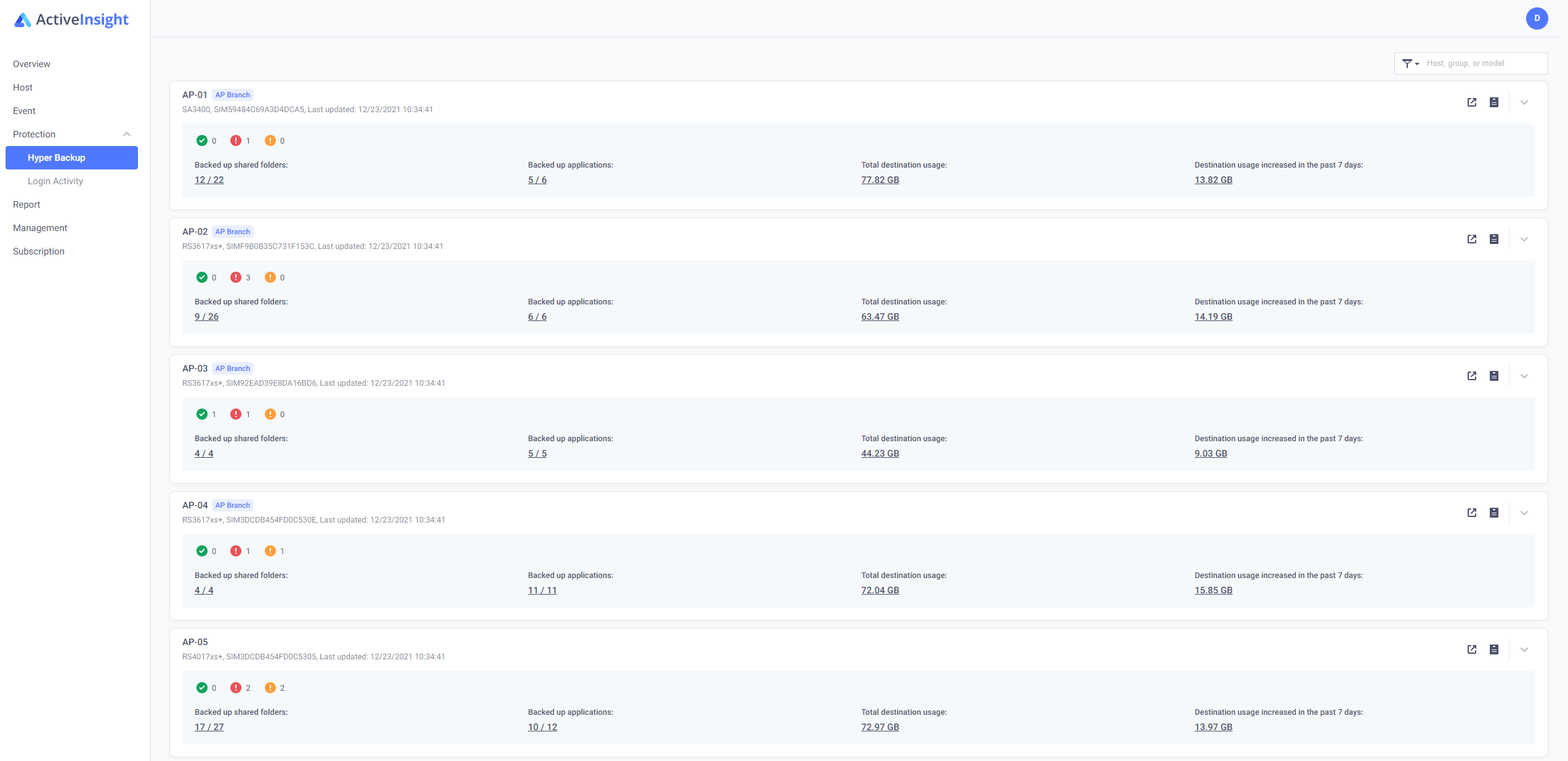

Zadania Hyper Backup są również widoczne w Active Insight, co zapewnia konsolidację szczegółowych statystyk dotyczących kopii zapasowych wszystkich urządzeń firmy Synology. Przejdź do panelu, aby zobaczyć nieudane lub nieukończone kopie zapasowe oraz czas tworzenia kopii zapasowych, wykorzystanie pamięci masowej i rozmiary transferu w całej flocie. Wprowadź poprawki przed pojawieniem się problemów, a awaryjne kopie zapasowe będą zawsze gotowe.

Panel kopii zapasowych zapewnia przejrzysty przegląd stanów kopii zapasowych, a także ich zakres i rozmiar dla każdego urządzenia.

Monitorowanie kopii zapasowych w Active Insight obejmuje również automatyczne powiadomienia e-mail i push na wypadek nieprzewidzianego nieszczęścia. Niestandardowe ostrzeżenia oraz otrzymywanie okresowych podsumowań możesz skonfigurować w przystępnych formatach PDF i CSV.

Chcesz dowiedzieć się więcej?

Jeśli uważasz, że możliwości omawiane w tym blogu są pomocne, pomóż nam rozwinąć funkcję Active Insight w jeszcze bardziej wszechstronne narzędzie do monitorowania i zarządzania. Podczas opracowywania Active Insight dostęp do wszystkich zaawansowanych funkcji pozostaje bezpłatny w ramach subskrypcji usługi Active Insight Beta.

Zapoznaj się z funkcjami, korzystając z interaktywnych prezentacji. Sprawdź ten przewodnik, aby uzyskać informacje na temat konfiguracji różnych funkcji Active Insight w posiadanych urządzeniach lub po prostu zaloguj się bezpośrednio do internetowego panelu za pomocą istniejącego konta Synology, aby lepiej chronić swoje urządzenia firmy Synology.

Czy chcesz dowiedzieć się więcej o nowych funkcjach kopii zapasowych i zabezpieczeń dostępnych w nadchodzącym systemie DSM? Odwiedź naszą stronę wydarzenia Synology 2022 AND BEYOND i obejrzyj dedykowaną sesję na temat najnowszych innowacji.