Wyobraź sobie, czy dobrze znasz następujący scenariusz:

Scenariusz pierwszy: chcesz zarejestrować się w nowej usłudze internetowej, ale boisz się zapomnieć hasła. Dlatego, aby ułatwić sobie zapamiętanie, używasz tego samego, które masz w swojej skrzynce pocztowej, bankowości online i na platformie audiowizualnej online.

Scenariusz drugi: ponownie widzisz w wiadomościach incydent związany z bezpieczeństwem informacji i zdajesz sobie sprawę, że Twoje hasło może nie być wystarczająco bezpieczne, więc ustawiłeś silne hasło „$] 2iUzzJ” za pośrednictwem generatora haseł, ale jest ono zbyt skomplikowane do zapamiętania, więc zapisujesz je na kartce papieru i przyklejasz w najbardziej widocznym miejscu na twoim biurku.

Problemy z tradycyjnymi hasłami

„Tradycyjne hasła” mogą generować wiele problemów. Na przykład wyżej wymienione silne hasła wydają się użytkownikom rozsądne i zwiększają bezpieczeństwo, ale mózg ludzki w rzeczywistości nie nadaje się do zapamiętywania haseł. Takie zachowanie jest zasadniczo sprzeczne z ludzką naturą. W przypadku dostawców usług, większość z nich ma obecnie zestaw odpowiednich reguł, na przykład zaleca się, aby użytkownicy ustawiali silne hasła lub wzmocnili bezpieczeństwo konta poprzez dwustopniową weryfikację i metody SMS OTP (hasło jednorazowe). Żadna z tych reguł, nie może jednak całkowicie zapobiec ryzyku włamania hakerów typu „brute force” lub przy pomocy stron phishingowych.

Zwłaszcza w dobie Internetu wiele krytycznych danych i usług zostało załadowanych do chmury, co również poszerza zakres ataków hakerów i zwiększa ryzyko zewnętrzne. Według badania przeprowadzonego przez amerykańską firmę telekomunikacyjną Verizon w 2019 r. 80% luk w zabezpieczeniach jest związanych z wyciekiem haseł, a 51% haseł użytkowników jest ponownie wykorzystywanych. Dla hakerów dane to pieniądz. Metody ataków ewoluowały od zwykłego paraliżowania systemu do uzyskiwania danych osobowych użytkowników za pośrednictwem witryn phishingowych i innych metod w celu uzyskania większych korzyści.

Od czegoś, co znasz, do czegoś, czym jesteś

Aby rozwiązać istniejące problemy w branży, musimy najpierw zrozumieć główne metody weryfikacji tożsamości na tym etapie.

1. Co wiesz. (Coś, co wiesz / znasz): Jest to tradycyjne hasło, metoda którą wszyscy znają, ale istnieje duże prawdopodobieństwo, że hasło zostanie złamane. Dopóki określona usługa sieciowa jest przydatna, może zostać zaatakowana przez hakerów.

2. Coś, co masz: Bezpieczeństwo jest wyższe niż tradycyjne hasła, przykładem jest, wysyłanie haseł jednorazowych na urządzenia osobiste w celu weryfikacji. Wiele banków internetowych wysyła teraz hasła SMS na telefony komórkowe swoich klientów, gdy użytkownicy przelewają środki, do tej kategorii należy także Google Authenticator.

3. Coś, czym jesteś: osobiste cechy biologiczne. Na przykład rozpoznawanie odcisków palców, twarzy i tęczówki należy do tej kategorii.

Ponieważ możliwość uzyskania uwierzytelnienia przez hakerów można znacznie ograniczyć za pomocą urządzeń i danych biometrycznych posiadanych przez osoby fizyczne, obecna metoda uwierzytelniania tożsamości w branży stopniowo ewoluuje od pierwszego typu „Coś, co wiesz” do drugiego i trzeciego typu. ”Coś masz / czym jesteś ”. Teraz, gdy „pozbycie się tradycyjnych haseł” stało się konsensusem w branży, nadszedł czas, aby wszyscy poznali FIDO, nową generację standardów tożsamości sieci. Wypada wyjaśnić przyczyny jej znacznego wzrostu w ciągu ostatnich dwóch lat.

Co to jest FIDO?

Czym jest standard tożsamości sieciowej nowej generacji FIDO (Fast Identity Online)? W dużym uproszczeniu, można go rozumieć jako wykorzystanie urządzenia sprzętowego jako główną oś oraz metodę weryfikacji uwierzytelniania tożsamości. Głównym celem jest zapewnienie zestawu otwartych i interoperacyjnych standardów dla różnych serwisów internetowych i usług mobilnych, tak aby użytkownicy mogli korzystać z usług przy użyciu bezpiecznego sprzętu. Moduł bezpieczeństwa zastępuje tradycyjne hasło do weryfikacji tożsamości.

Na przykład, jeśli usługa, z której korzystasz, obsługuje standard FIDO, możesz użyć standardowego fizycznego klucza bezpieczeństwa FIDO (takiego jak klucz USB), aby bezpośrednio zweryfikować i uzyskać dostęp do usługi. Innym przykładem jest standardowy moduł bezpieczeństwa FIDO dla laptopów, czyli „Windows Hello” w systemie Windows. Możesz dodatkowo również użyć rozpoznawania odcisków palców i innych funkcji na tym komputerze, aby uzyskać dostęp do większej ilości usług i przeprowadzić bezpieczniejsze uwierzytelnianie tożsamości.

W porównaniu z innymi metodami uwierzytelniania FIDO jest bezpieczniejszy. Pod względem architektury FIDO nie musi dzielić się sekretami, a klucz prywatny nie istnieje po stronie serwera, przerzucając ryzyko na urządzenie zamiast skupiać się na serwerze. Oznacza to, że nawet jeśli serwer jest zagrożony, nie będzie przypadków wycieku danych i haseł z wielu kont. Ponadto klucze FIDO są unikalne dla każdej witryny sieciowej, więc nie można ich używać do śledzenia zachowania użytkowników w witrynach.

W rzeczywistości, ponieważ pierwotnie był to standard stworzony w odpowiedzi na bezpieczeństwo sieci, wiele usług internetowych znanych zwykłym użytkownikom już obsługuje ten standard, w tym takie popularne przeglądarki jak, Google Chrome, Firefox i Edge. Standard obejmuje również komputery z systemem Windows. Microsoft ogłosił w lutym ubiegłego roku, że Windows Hello przeszedł certyfikację FIDO2. Jeśli używasz nowej wersji systemu Microsoft Windows 10, która spełnia certyfikat FIDO2, możesz zalogować się do usług internetowych Microsoft, które przeglądasz za pomocą certyfikowanych biometrii FIDO2, w tym do usług takich jak Outlook.com, Microsoft365, OneDrive itp.

Sojusz FIDO powstał w 2012 roku. Od czasu jego powstania do sojuszu dołączyło ponad 250 członków, w tym PayPal, Google, Apple i Microsoft. Wielu dostawców usług internetowych, instytucji finansowych i jednostek rządowych uczestniczy w nim lub wyraziło chęć uczestnictwa, aby wspólnie promować nowy otwarty standard branży „bez hasła”.

Przyszłość bez haseł

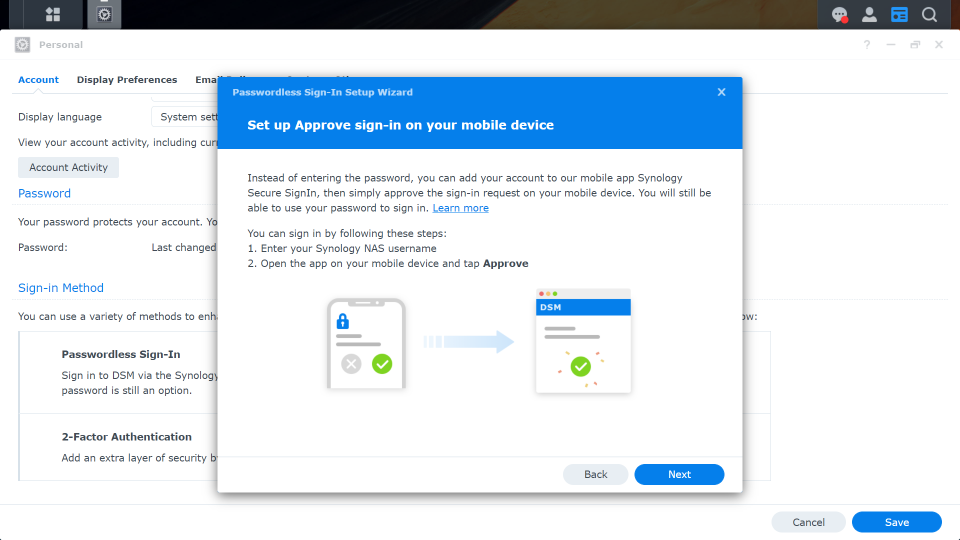

Synology uruchomiła wersję DSM 7.0 Beta w grudniu tego roku, a także wprowadziła uwierzytelnianie tożsamości FIDO, mając nadzieję, że uwolni użytkowników od niedogodności związanych z zapamiętywaniem haseł, a jednocześnie wzmocni bezpieczeństwo weryfikacji tożsamości.

Obsługując program uwierzytelniania mobilnego Synology Secure SignIn i metodę logowania kluczem sprzętowym, zapewnia nowe wrażenia użytkownika, które uwzględniają zarówno bezpieczeństwo, jak i wygodę. Powodem jednoczesnego wprowadzenia tych dwóch nowych metod weryfikacji tożsamości jest nadzieja, że użytkownicy nie tylko będą mogli wybrać odpowiednią metodę do określonej sytuacji i potrzeb, ale także w celu promowania wieloskładnikowej i wielofazowej weryfikacji. To ograniczy ryzyko związane z wyciekiem pojedynczego czynnika.

Oprócz nadziei na uwzględnienie większej liczby scenariuszy użytkowania, DSM 7.0 pozwala również użytkownikom przyzwyczaić się do wprowadzenia nowego mechanizmu. Metoda „Zatwierdź logowanie” została wprowadzona, ponieważ prawie każdy ma teraz urządzenie mobilne, wystarczy pobrać aplikację, aby z niej korzystać. Biorąc pod uwagę zarówno praktyczność, jak i bezpieczeństwo, FIDO to silna metoda weryfikacji tożsamości, a na rynku jest wiele fizycznych kluczy obsługujących certyfikację FIDO. Są one bardzo proste w użyciu, a docelową grupę klientów można dodatkowo rozszerzyć na użytkowników o wyższych wymaganiach bezpieczeństwa, takich jak korporacyjny personel działu IT.

Można powiedzieć, że FIDO jest obecnie najbezpieczniejszą metodą uwierzytelniania tożsamości, która nie tylko eliminuje etap zapamiętywania haseł, ale także zapewnia większą prywatność. W ciągu ostatnich dwóch lat FIDO weszło w fazę entuzjastycznego rozwoju. Większość architektury i certyfikacji została ukończona jeśli chodzi o przeglądarki. Było wiele przykładów wdrożeń także w aplikacjach, w tym agencjach rządowych, instytucjach finansowych i branży telekomunikacyjnej. Kolejnym krokiem jest dostarczenie dodatkowych usług obsługujących bezpieczne metody uwierzytelniania. Nadszedł czas, aby producenci nadrobili zaległości i wspólnie zapoczątkowali przyszłość bez haseł.