In den letzten Jahren haben Cyber-Angriffe durch Phishing-Mails, E-Mail Compromise oder Ransomware dramatisch zugenommen. Laut dem Lagebericht Cyberkriminalität 2021 des Bundeskriminalamts (BKA) stieg die Anzahl der Angriffe 2021 um 12% gegenüber dem Vorjahr. Die Wichtigkeit von IT- und Datensicherheit nimmt unaufhörlich weiter zu. Folgender Beitrag gibt Unternehmen und Privatnutzern 10 Tipps, wie sie ihr Netzwerk und ihre Daten effektiv schützen und wie Synology Nutzer Datensicherheit mit NAS maximieren können.

Am Ende des Beitrags gibt es eine Security-Checkliste zum kostenlosen Sofort-Download. Mit dieser lassen sich eventuelle Schwachstellen schnell identifizieren und das Niveau der eigenen IT-Sicherheit besser einschätzen.

Ein Hinweis vorab: Die meisten der unten aufgeführten Einstellungen können nur von einem Benutzerkonto mit Administratorrechten aufgerufen und geändert werden.

Tipp 1: Starke Passwörter vergeben

Eines ist sicher: Ein gutes Passwort schützt Systeme und Daten vor unbefugtem Zugriff. Gute Passwörter sind immer komplex, einzigartig und enthalten Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen. Jedes Konto sollte zudem sein eigenes, einzigartiges Passwort haben, denn die Verwendung eines gemeinsamen Passworts für mehrere Konten ist eine Einladung für Hacker. Sollte ein Konto kompromittiert werden, können Hacker leicht die Kontrolle über alle anderen Konten eines Nutzers übernehmen. Regelmäßig werden Konten bei Websites und anderen Dienstanbietern kompromittiert, daher empfiehlt es sich, diese im Blick zu haben und sich bei öffentlichen Überwachungsdiensten wie Have I Been Pwned oder Firefox Monitor anzumelden.

Bei der steigenden Anzahl an Konten mit komplexen Passwörtern ist es heutzutage im Grunde unmöglich, sich alle zu merken. Daher sollte die Verwendung eines Passwortmanagers (wie z. B. C2 Password) ein Muss für alle Nutzer sein, denen Datensicherheit am Herzen liegt.

Fungiert ein Synology NAS als AD- oder LDAP-Server, so können Anwender die Benutzer-Passwortrichtlinie anpassen, um so die Anforderungen an die Passwortsicherheit für alle neuen Benutzerkonten zu erhöhen. Unter Systemsteuerung > Benutzer > Erweitert > Passwort-Einstellungen müssen Nutzer dafür das Kontrollkästchen “Passwortstärke-Regeln anwenden” aktivieren. Die Richtlinie wird auf jeden Benutzer angewendet, der ein neues Konto erstellt. Mehr Informationen zu Passworteinstellungen

* Ähnliche Optionen sind auch in den Paketen LDAP Server und Directory Server verfügbar.

Tipp 2: Benachrichtigungen aktivieren und Updates immer installieren

Die meisten Hersteller geben regelmäßig Updates heraus, um Funktions- und Leistungsverbesserungen bereitzustellen und Sicherheitslücken im Produkt zu beheben. Oft bieten Hersteller Benachrichtigungsdienste an, um Nutzer direkt zu informieren, wenn neue Updates verfügbar sind. So können sich Nutzer per E-Mail, SMS, Push-Benachrichtigung auf dem Smartphone oder über der Webbrowser benachrichtigen lassen, wenn bestimmte Ereignisse oder Fehler auftreten. Es empfiehlt sich, diese zu nutzen, um Systeme so schnell wie möglich zu aktualisieren und abzusichern.

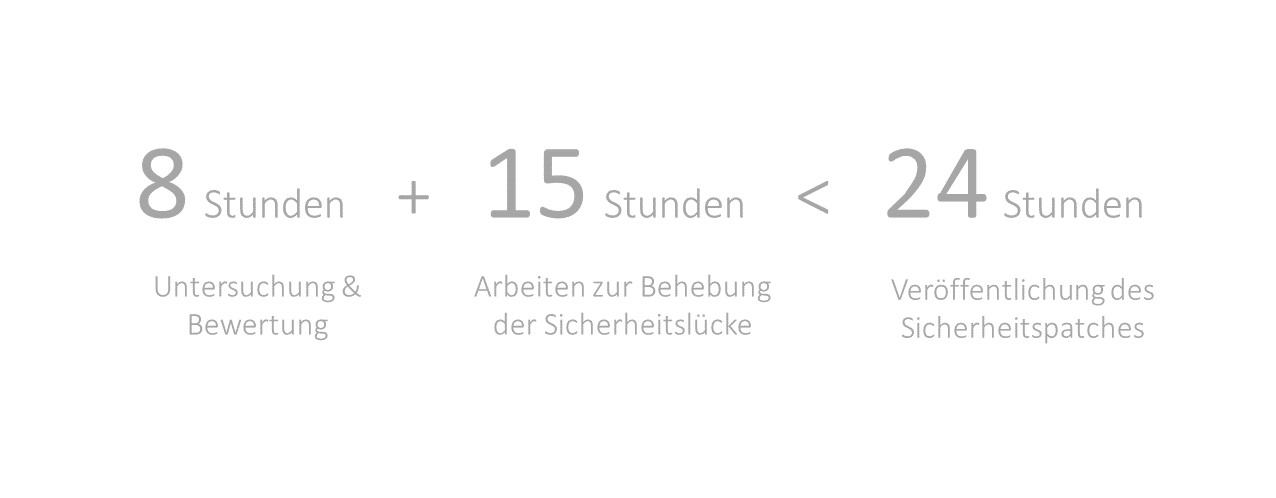

Product Security Incident Response Team (PSIRT)

Bei Synology führt das Product Security Incident Response Team (PSIRT) innerhalb von 8 Stunden eine Bewertung und Untersuchung durch, sobald eine Sicherheitslücke auftritt. Innerhalb der nächsten 15 Stunden wird dann ein Patch, also eine Software-Aktualisierung, veröffentlicht, um mögliche Schäden durch Angriffe von Hackern, die die Schwachstelle ausnutzen, sogenannte Zero-Day-Angriffe, zu verhindern.

Für die meisten Benutzer und insbesondere Privatnutzer empfiehlt es sich, automatische Updates einzurichten, damit die neuesten Software-Updates kein manuelles Eingreifen bedürfen, welches oft nur zu zeitlichen Verzögerungen führt. Mehr Informationen über DSM-Aktualisierung. Die automatische Aktualisierung unterstützt jedoch nur kleinere Updates innerhalb einer DSM-Version. Größere Aktualisierungen wie z. B. das Update von DSM 6 auf das ganz neue DSM 7 erfordern eine manuelle Installation.

Auch Synology-Nutzer können Benachrichtigungen auf ihrem NAS einrichten und sich per E-Mail, SMS, Push-Benachrichtigung auf dem Smartphone oder über den Webbrowser informieren lassen. Bei Benutzung des DDNS-Dienstes von Synology, können Anwender wählen, ob sie benachrichtigt werden möchten, wenn die Verbindung zum externen Netzwerk unterbrochen wird. Um langfristig Datensicherheit zu gewährleisten, ist es wichtig, sofort auf Benachrichtigungen zu reagieren, wenn Speichervolumes keinen Platz mehr haben oder wenn eine Backup- und Wiederherstellungsaufgabe fehlschlägt.

Für Synology-Nutzer empfiehlt es sich zudem, ihr Synology Konto so einzurichten, dass sie den Synology Newsletter für NAS- und Sicherheitshinweise erhalten, um über die neuesten Sicherheits- und Funktionsupdates auf dem Laufenden zu bleiben. Mehr Informationen über erweiterte Benachrichtigungsoptionen

Tipp 3: 2-Schritt-Verifizierung aktivieren

Viele Unternehmen bieten mittlerweile eine 2-Schritt-Verifizierung (oder auch Zwei-Faktor-Authentifizierung) an. Damit können Nutzer ihrer Kontoanmeldung eine zusätzliche Sicherheitsebene hinzufügen. Sie erhalten, wenn sie sich bei ihrem Konto anmelden möchten, zusätzlich einen Sicherheitscode per SMS oder einer Authenticator App. Eine Anmeldung ist dann ausschließlich mit dem Passwort und diesem einmaligen Sicherheitscode möglich. Das verhindert unbefugte Zugriffe. Viele Online Dienste und insbesondere Online Banking sind heute nicht mehr ohne diese 2-Schritt-Verifizierung möglich. Auch Synology bietet seinen Nutzern diese zweite Sicherheitsebene an.

2-Schritt-Authentifizierung für DSM und das Synology-Konto aktivieren

Um die 2-Schritt-Verifizierung für DSM und das Synology-Konto zu aktivieren, benötigen Nutzer ein mobiles Gerät und eine Authentifizierungs-App, die das TOTP-Protokoll (Time-based One-Time Password) unterstützt, wie z. B. Microsoft Authenticator oder Authy. Für die Anmeldung sind dann sowohl die Benutzeranmeldeinformationen, als auch ein zeitlich begrenzter 6-stelliger Code erforderlich.

Für das Synology-Konto wird Nutzern bei der Einrichtung der 2-Schritt-Authentifizierung ein Backup-Code bereitgestellt. Sollten sie ihr Smartphone mit der Authenticator-App* für das Synology Konto einmal verlieren, ist dieser Code nötig, um wieder Zugriff auf das Konto zu erhalten. Daher sollte der Code sehr sicher aufbewahrt werden, z. B. indem er heruntergeladen oder ausgedruckt wird. Zudem sollte er für den Notfall zugänglich aufbewahrt werden.

Wenn Nutzer den Authenticator für ihr DSM-Konto verlieren, können Benutzer mit Admin-Rechten als letzten Ausweg die 2-Schritt-Authentifizierung zurücksetzen. Wenn alle Admin-Konten nicht mehr zugänglich sind, müssen die Anmeldedaten und Netzwerkeinstellungen auf dem NAS zurückgesetzt werden. Dafür müssen Nutzer die Hardware-RESET-Taste an ihrem NAS etwa vier Sekunden lang gedrückt halten bis sie einen Piepton hören. Danach können sie dann den Synology Assistant starten, um das Gerät neu zu konfigurieren.**

* Einige Authentifizierungsanwendungen unterstützen konto-basierte Backup- und Wiederherstellungsmethoden von Drittanbietern. Nutzer sollten ihre Sicherheitsanforderungen gegen Komfort und Notfallwiederherstellungsoptionen bedacht abwägen.

** SHA, VMM, verschlüsselte automatische Freigabe von Ordnern, mehrere Sicherheitseinstellungen, Benutzerkonten und Port-Einstellungen werden zurückgesetzt. Lesen Sie mehr über den Rücksetzungsprozess.

Tipp 4: Standard-Administratorkonto deaktivieren

Durch die Verwendung gängiger Administrator-Benutzernamen, werden die Geräte anfälliger für böswillige Angriffe, wie Brute-Force-Angriffe, Angriffe die mithilfe von Tools gängige Benutzernamen- und Passwortkombinationen überprüfen. Anwender sollten daher gängige Namen wie „admin“, „administrator“ und „root „* bei der Einrichtung ihrer Geräte und Synology NAS vermeiden. Es empfiehlt sich direkt nach der Einrichtung, das Standard-Administratorkonto des Systems zu deaktivieren** und ein starkes und eindeutiges Passwort festzulegen.

In DSM unter Systemsteuerung > Benutzer kann ein neues Administratorkonto erstellt werden. Danach ist es möglich, sich auf dem neuen Konto anzumelden und das standardmäßige „admin“-Konto des Systems zu deaktivieren. Mehr Informationen zu Benutzerkonten

* „root“ ist als Benutzername nicht erlaubt.

** Wenn Sie einen anderen Benutzernamen als „admin“ verwenden, ist das Standardkonto bereits deaktiviert.

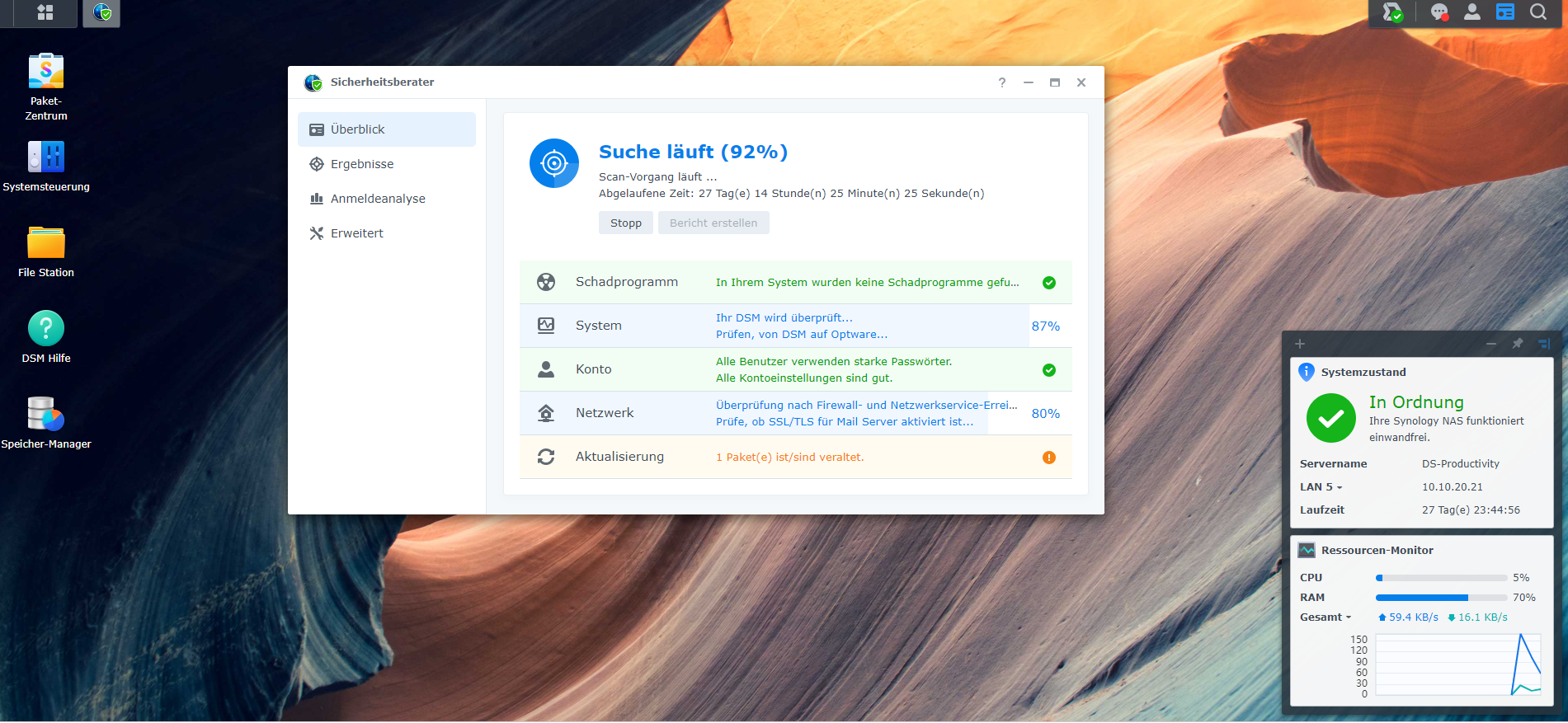

Tipp 5: Sicherheitsberater ausführen

Der Sicherheitsberater ist eine vorinstallierte Anwendung, die das Synology NAS auf häufige DSM-Optimierungsmöglichkeiten überprüft und Nutzern Empfehlungen gibt, um die Sicherheit ihres NAS zu gewährleisten. Der Sicherheitsberater kann gängige Risiken und Schwachstellen erkennen, wie z. B. wenn:

-

der SSH-Zugang offen gelassen wird,

-

anormale Anmeldeaktivitäten auftreten oder

-

DSM-Systemdateien verändert werden.

Mehr Informationen über den Sicherheitsberater

Tipp 6: Grundlegende DSM-Sicherheitsfunktionen einrichten

Nutzer können unter Systemsteuerung > Sicherheit eine Reihe von Sicherheitseinstellungen, wie die automatische Blockierung von IP-Adressen und nicht vertrauenswürdigen Clients, die Aktivierung von HTTPS sowie die Anpassung von Firewall-Regeln konfigurieren, um die Datensicherheit zu maximieren.

6.1 IP-Adressen automatisch blockieren

Unter Systemsteuerung > Sicherheit > Automatisches Sperren können Nutzer die automatische Blockierung von IP-Adressen aktivieren, um Clients zu blockieren, die sich erfolglos versuchten, innerhalb einer bestimmten Anmelde-Anzahl und eines bestimmten Zeitraums anzumelden. Administratoren können auch bestimmte IP-Adressen auf eine schwarze Liste setzen, um potenzielle Brute-Force- oder Denial-of-Service-Angriffe (das System durch zu viele Anfragen lahmlegen) zu verhindern.

Die Anzahl der Versuche sollten Anwender auf der Grundlage der Nutzungsumgebung und der Art der Benutzer, die ihr Gerät regelmäßig bedienen, konfigurieren. Dabei sollten sie bedenken, dass die meisten Haushalte und Unternehmen nur eine externe IP-Adresse für ihre Benutzer haben und dass IP-Adressen oft dynamisch sind und sich nach einer bestimmten Anzahl von Tagen oder Wochen ändern. Mehr Informationen zur Automatische Blockierung von IP-Adressen

6.2 Nicht vertrauenswürdige Clients automatisch blockieren

Während die Automatische Blockierung IP-Adressen, die bei einem Authentifizierungsversuch zu oft fehlgeschlagen sind, auf eine schwarze Liste setzt, schützt der Kontoschutz Benutzerkonten, indem er den Zugriff von nicht vertrauenswürdigen Clients blockiert.

Unter Systemsteuerung > Sicherheit > Kontenschutz können Nutzer den Kontoschutz aktivieren, um Konten nach einer bestimmten Anzahl von fehlgeschlagenen Anmeldungen vor nicht vertrauenswürdigen Clients zu schützen. Dadurch wird die Sicherheit von DSM erhöht und das Risiko verringert, dass Konten Brute-Force-Angriffen von verteilten Angriffen zum Opfer fallen. Mehr Informationen über Kontoschutz

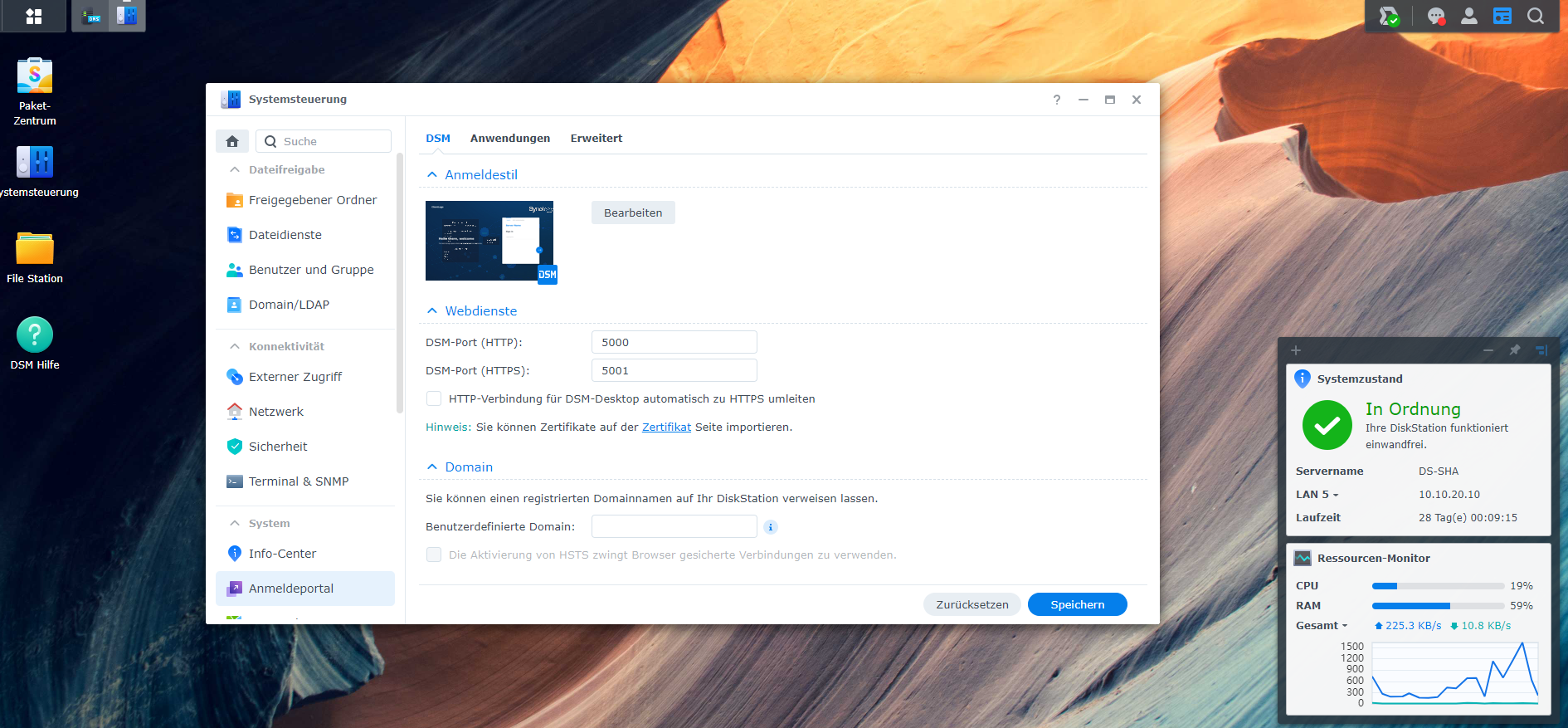

6.3 HTTPS aktivieren

Wenn HTTPS aktiviert ist, können Nutzer den Netzwerkverkehr zwischen ihrem Synology NAS und den angeschlossenen Clients verschlüsseln. Damit schützen sie sich vor gängigen Formen des Abhörens bzw. Mitlesens, also bspw. Man-in-the-Middle-Angriffen.

Unter Systemsteuerung > Anmeldeportal > DSM-Einstellungen können Nutzer das Kontrollkästchen für die automatische Umleitung von HTTP-Verbindungen zu HTTPS aktivieren. Sie werden nun über HTTPS mit DSM verbunden. In der Adressleiste wird die URL des Geräts nun mit „https://“ anstelle von „http://“ beginnen. Möglicherweise müssen die Firewall- oder Netzwerkeinstellungen jetzt aktualisiert werden. Mehr Informationen zu Let’s Encrypt für Synology NAS

6.4 Firewall-Regeln anpassen (für fortgeschrittene User)

Eine Firewall dient als virtuelle Barriere, die den Netzwerkverkehr von externen Quellen gemäß einem Regelsatz filtert. Unter Systemsteuerung > Sicherheit > Firewall können Nutzer Firewall-Regeln einrichten, um eine unberechtigte Anmeldung zu verhindern und den Zugriff auf Dienste zu kontrollieren. Sie können entscheiden, ob sie den Zugriff auf bestimmte Netzwerkports durch bestimmte IP-Adressen erlauben oder verweigern wollen. Dies ist eine gute Möglichkeit, um beispielsweise den Fernzugriff von einem bestimmten Büro aus zu erlauben oder nur den Zugriff auf einen bestimmten Dienst oder ein bestimmtes Protokoll zuzulassen. Mehr Informationen über Firewall

Tipp 7: Vertrauenswürdige Zertifikate verwenden (HTTPS Teil 2)

Digitale Zertifikate spielen eine Schlüsselrolle bei der Ermöglichung von HTTPS. Jedoch sind sie oft teuer und schwer zu pflegen, besonders für private Nutzer. DSM bietet eine integrierte Unterstützung für Let’s Encrypt, eine kostenlose und automatisierte Zertifizierungsstelle zur Ausstellung von vertrauenswürdigen Zertifikaten, die es jedem ermöglicht, seine Verbindungen einfach zu sichern.

Wenn Nutzer bereits eine registrierte Domain haben oder DDNS verwenden, können sie unter Systemsteuerung > Sicherheit > Zertifikat auf Neues Zertifikat hinzufügen klicken und sich ein Zertifikat von Let’s Encrypt holen und Als Standardzertifikat festlegen* aktivieren. Dort muss der Domainnamen des Nutzers eingegeben werden, um ein Zertifikat zu erhalten. Sobald ein Zertifikat vorhanden sind, muss sichergestellt werden, dass der gesamter Datenverkehr über HTTPS abgewickelt wird. Video anstehen “Wie schütze ich mein NAS mit Let’s Encrypt”

* Wenn Nutzer ihr Gerät so eingerichtet haben, dass es Dienste über mehrere Domains oder Subdomains bereitstellt, müssen sie unter Systemsteuerung > Sicherheit > Zertifikat > Konfigurieren einstellen, welches Zertifikat von den einzelnen Diensten verwendet wird.

Tipp 8: Standard-Ports ändern

Indem die Standard-HTTP- (5000) und -HTTPS-Ports (5001) von DSM in benutzerdefinierte Ports geändert werden, werden zwar keine gezielten Angriffe verhindert, aber allgemeine Bedrohungen können abgewehrt werden, die nur vordefinierte Dienste angreifen. Nutzer können unter Systemsteuerung > Netzwerk > DSM-Einstellungen die Portnummern anpassen. Es empfiehlt sich auch, den Standard-SSH-Port (22) zu ändern, wenn regelmäßig ein Shell-Zugriff verwendet wird.

Es kann auch ein Reverse-Proxy eingesetzt werden, um potenzielle Angriffsvektoren auf bestimmte Webdienste zu beschränken und so die Sicherheit zu erhöhen. Ein Reverse-Proxy fungiert als Vermittler für die Kommunikation zwischen einem (in der Regel) internen Server und entfernten Clients und verbirgt bestimmte Informationen über den Server, z. B. die tatsächliche IP-Adresse.

Tipp 9: SSH/telnet bei Nicht-Benutzung deaktivieren

Power-User, die häufig Shell-Zugriff benötigen, sollten SSH/telnet deaktivieren, wenn sie es nicht benutzen. Da der Root-Zugriff standardmäßig aktiviert ist und SSH/telnet nur die Anmeldung von Administratorkonten unterstützt, könnten Hacker damit das Passwort der Nutzer erzwingen und unbefugten Zugriff auf deren System erhalten. Wenn Nutzer jedoch den Terminaldienst jederzeit aktiviert lassen müssen, sollte dringend ein sicheres Passwort festgelegt und die Standard-SSH-Portnummer (22) geändert werden, um die Sicherheit zu erhöhen. Auch kann die Nutzung von VPN in Betracht gezogen und der SSH-Zugang auf lokale oder vertrauenswürdige IPs beschränkt werden.

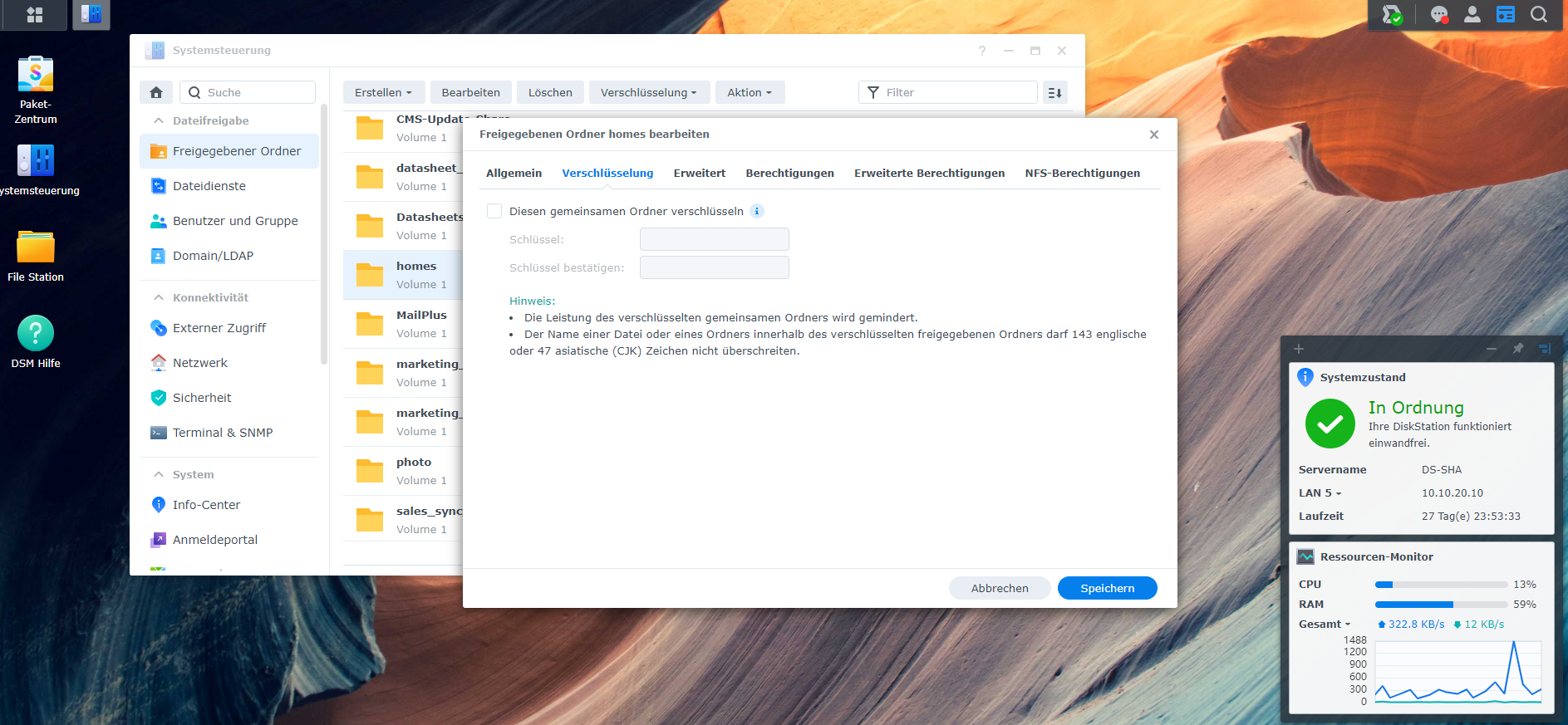

Tipp 10: Gemeinsame Ordner verschlüsseln

DSM unterstützt die AES-256-Verschlüsselung freigegebener Ordner, um Datenextraktion durch physische Bedrohungen zu verhindern. Administratoren können sowohl neu erstellte als auch vorhandene freigegebene Ordner verschlüsseln.

Vorhandene gemeinsame Ordner können unter Systemsteuerung > Freigegebener Ordner verschlüsselt werden. Sobald Nutzer auf der Registerkarte Verschlüsselung einen Verschlüsselungsschlüssel festlegen, beginnt DSM mit der Verschlüsselung des Ordners. Es wird dringend empfohlen, die erzeugte Schlüsseldatei an einem sicheren Ort zu speichern, da verschlüsselte Daten ohne die verwendete Passphrase oder die Schlüsseldatei nicht wiederhergestellt werden können. Mehr Informationen über die Verschlüsselung freigegebener Ordner

Bonus-Tipp: Datenintegrität dank Datensicherheit

Datensicherheit ist untrennbar mit der Konsistenz und Genauigkeit der Daten verbunden. Es ist eine Voraussetzung für Datenintegrität, da ein unbefugter Zugriff zu Datenmanipulationen oder Datenverlusten führen kann, wodurch Daten unbrauchbar werden.

Es gibt zwei Maßnahmen, die Nutzer ergreifen können, um die Genauigkeit und Konsistenz ihrer Daten zu gewährleisten:

Datensicherheit mit Security-Checkliste sicherstellen

Online-Bedrohungen entwickeln sich ständig weiter. Je raffinierter diese sind, desto vielschichtiger muss die Datensicherheit sein. Je mehr vernetzte Geräte zu Hause und am Arbeitsplatz zum Einsatz kommen, desto einfacher ist es für Cyberkriminelle Sicherheitslücken auszunutzen und sich Zugang zu den Netzwerken zu verschaffen. Daher ist Datensicherheit kein Thema, mit dem man sich nur einmalig beschäftigen braucht, sondern ein kontinuierlicher Lernprozess. Die folgende Checkliste hilft Nutzern einen ersten Überblick über die Sicherheit ihrer Geräte und ihres Netzwerkes zu erhalten, um so Schwachstellen leichter identifizieren und beheben zu können.

x

Jetzt SECURITY-CHECKLIST herunterladen