Czy wiesz, że dziś hakerzy coraz częściej atakują bezpośrednio kopie zapasowe? Nie skupiają się już wyłącznie na serwerach, systemach firmowych czy kluczowych aplikacjach. Według badań Sophos, próby przejęcia kopii zapasowych miały miejsce w ponad 94% ataków ransomware. Ponad połowa z nich (57%) zakończyła się sukcesem, co poważnie utrudnia organizacjom odzyskanie danych.

Bezpieczeństwo kopii zapasowych stało się teraz priorytetem dla przedsiębiorstw. Tutaj wchodzą w grę kopie offline. Dzięki nim dane są fizycznie odłączone od sieci, co uniemożliwia ransomware dostęp do backupów i tworzy skuteczną barierę ochronną.

Fizyczna izolacja to sprawdzony sposób ochrony danych, jednak jest kosztowna i nie zawsze wygodna w codziennym użytkowaniu. W miarę rosnących potrzeb biznesowych pojawiły się nowoczesne metody tworzenia kopii offline, które łączą bezpieczeństwo z wygodą. Planowanie infrastruktury backupowej wymaga znalezienia równowagi między ochroną danych a łatwością ich dostępu.

Przejście od izolacji fizycznej do izolacji logicznej

Kiedyś do zabezpieczania kopii offline stosowano izolację fizyczną.

Polegała ona na tym, że dane były całkowicie odłączone od sieci – urządzenie było ręcznie odłączane lub wyłączane, a nośniki kopii, takie jak taśmy, przechowywano w fizycznie oddzielonych lokalizacjach poza firmą. Dzięki temu dane były całkowicie niedostępne dla atakujących, chyba że mieli fizyczny dostęp do urządzenia.

Izolacja fizyczna wiązała się jednak z wieloma wyzwaniami. Trudności w utrzymaniu, zależność od działań człowieka, podatność na błędy oraz problem weryfikacji odzyskiwalności kopii sprawiały, że metoda ta była niewygodna i kosztowna.

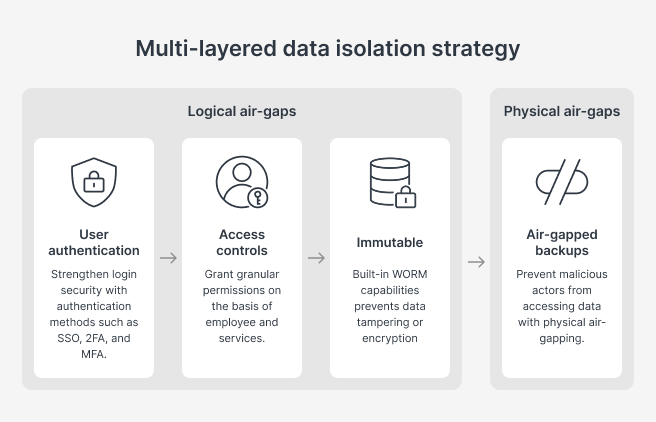

Nowoczesne podejście do kopii offline coraz częściej opiera się na izolacji logicznej. Systemy backupowe pozostają podłączone do sieci, ale bezpieczeństwo danych zapewniają wielowarstwowe mechanizmy: uwierzytelnianie użytkowników, kontrola dostępu, szyfrowanie, a także niezmienialne kopie, które chronią przed modyfikacją lub usunięciem danych. Zapory sieciowe dodatkowo ograniczają zewnętrzny dostęp. Izolacja logiczna jest znacznie bardziej elastyczna, łatwa w zarządzaniu i skalowalna niż fizyczna.

| Izolacja fizyczna | Izolacja logiczna |

|---|---|

| Metoda izolacji | |

| Odłączenie fizyczne: odłączenie sieci, wyjęcie taśm lub wyłączenie urządzenia w celu całkowitego odizolowania danych od sieci. | Odłączenie logiczne: urządzenie pozostaje podłączone do sieci, ale dane są izolowane za pomocą kontroli dostępu, szyfrowania lub zapór sieciowych. |

| Bezpieczeństwo | |

| Pełna izolacja: atakujący musi mieć fizyczny dostęp do urządzenia, aby móc je manipulować. | Wykorzystanie wielowarstwowego podejścia do bezpieczeństwa, zapewniającego solidną ochronę danych. |

| Zarządzanie | |

| Zarządzanie zdalne jest niemożliwe, co utrudnia dostęp do urządzeń na odległość. | Zarządzanie zdalne jest możliwe przez internet, co zwiększa efektywność operacyjną. |

| Utrzymanie | |

| Ręczne utrzymanie utrudnia operacje i wymaga dedykowanego personelu. | Zautomatyzowane systemy zmniejszają obciążenie zespołu IT. |

Tradycyjne metody fizycznej izolacji danych gwarantowały całkowite odseparowanie informacji, ale kosztem wygody i efektywności. W porównaniu z nimi nowoczesna izolacja logiczna pozwala połączyć łatwość zarządzania z wysokim poziomem ochrony danych. Przy planowaniu skutecznej strategii kopii offline firmy nie muszą wybierać wyłącznie jednej metody – mogą elastycznie łączyć oba podejścia, dopasowując je do swoich potrzeb operacyjnych.

Wykorzystaj izolację fizyczną i logiczną z ActiveProtect

Firmy, które szukają równowagi między bezpieczeństwem danych a wydajnością, znajdą w Synology ActiveProtect pełne rozwiązanie. System oferuje zarówno fizyczną, jak i logiczną izolację, zapewniając kompleksową ochronę danych.

ActiveProtect zapewnia trzy poziomy ochrony, które izolują dane na najwyższym poziomie, nawet przy pracy w sieci.

Uwierzytelnianie użytkowników: Integracja z Windows AD i LDAP pozwala centralnie zarządzać użytkownikami. Wsparcie dla SSO, uwierzytelniania dwuskładnikowego (2FA) i wieloskładnikowego (MFA) zwiększa bezpieczeństwo logowania i chroni przed nieautoryzowanym dostępem.

Kontrola dostępu oparta na rolach: Precyzyjne uprawnienia przydzielane według ról pracowników zapobiegają nadużyciom i gwarantują, że tylko uprawnione osoby mogą wykonywać odpowiednie działania.

Ochrona danych niezmienialnych: Dzięki technologii WORM (Write Once, Read Many) i inteligentnemu blokowaniu wersji danych, informacje nie mogą być zmienione, usunięte ani zaszyfrowane aż do zakończenia okresu przechowywania. Nawet w przypadku ataku ransomware dane pozostają nienaruszone i dostępne.

Wraz z rosnącymi wymaganiami compliance w różnych branżach i regionach, MSP nie mogą już traktować tego obszaru jako dodatku. Pierwszym krokiem do uporządkowania tematu jest wybór rozwiązania backupowego, które od początku wspiera zgodność z regulacjami. Takie podejście pozwala zbudować solidne podstawy do oferowania Compliance jako usługi i jednocześnie ograniczyć złożoność operacyjną w coraz bardziej konkurencyjnym środowisku.

Jak ActiveProtect usprawnia izolację fizyczną

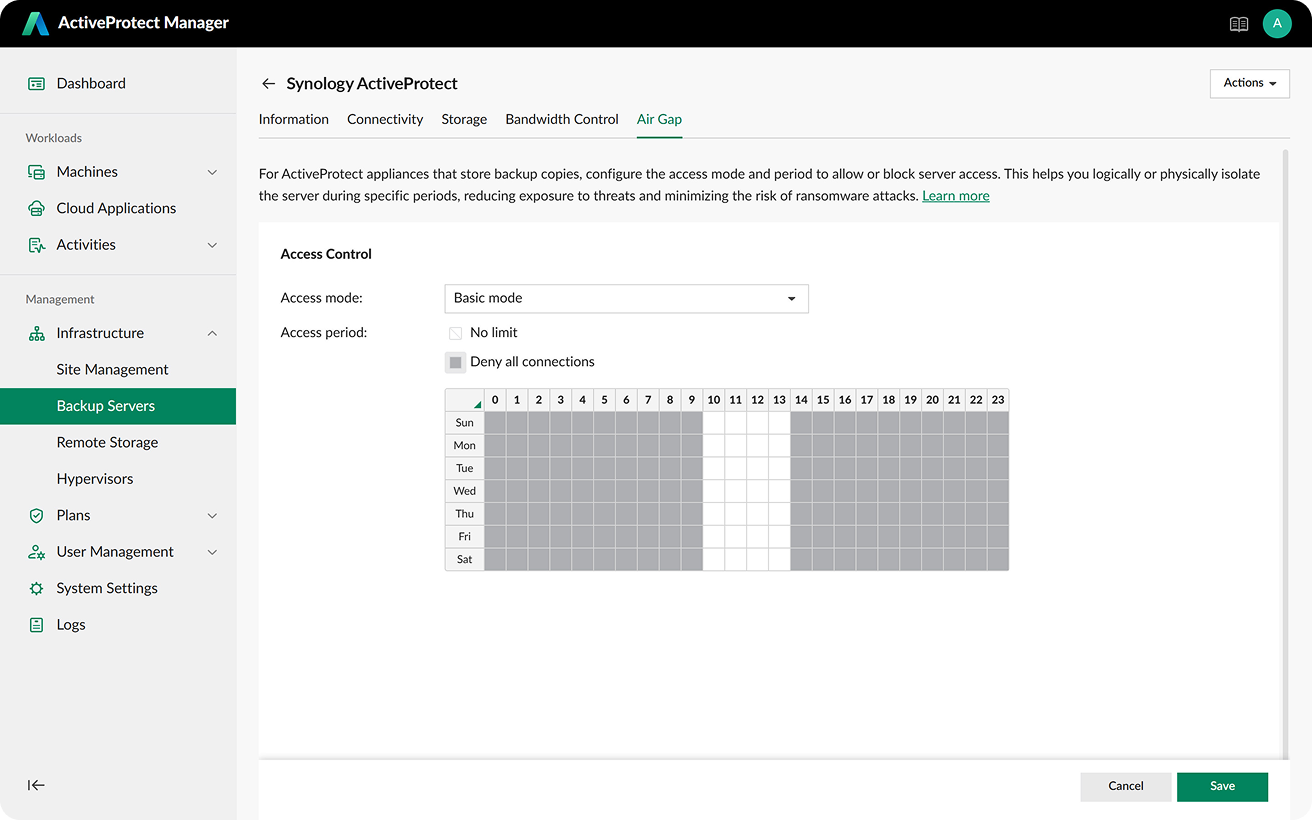

W zakresie izolacji fizycznej ActiveProtect oferuje zaawansowane metody, które zapewniają najwyższy poziom ochrony danych i rozwiązują typowe problemy tradycyjnej izolacji fizycznej. Dzięki kontroli przesyłania danych i automatycznym funkcjom izolacji możesz skutecznie chronić swoje informacje.

Podczas przesyłania danych z serwera kopii zapasowych do lokalizacji zewnętrznej system ogranicza dostęp już u źródła. Tylko uprawnione serwery mogą wykonywać transmisję danych, a wszystkie pozostałe nie mają dostępu, co gwarantuje bezpieczeństwo i izolację danych.

W przeciwieństwie do tradycyjnej izolacji fizycznej, która wymaga ręcznego odłączania i wyłączania urządzeń, ActiveProtect umożliwia w pełni automatyczną izolację.

Firmy mogą ustalać harmonogram przesyłania danych zgodnie z własnymi potrzebami. W okresach, gdy dane nie są przesyłane, urządzenia backupowe mogą być całkowicie odizolowane poprzez wyłączenie interfejsu sieciowego lub całego systemu. Jeśli kopie zapasowe zakończą się wcześniej, urządzenia automatycznie wracają do trybu izolacji. Takie podejście minimalizuje czas narażenia, ograniczając szanse hakerów na atak.

Jednym z największych ograniczeń tradycyjnej izolacji fizycznej jest brak możliwości wykonywania działań administracyjnych, gdy środowisko jest całkowicie odłączone od sieci. ActiveProtect rozdziela port zarządzania od portu danych, umieszczając port zarządzania w bezpiecznej, odizolowanej sieci. Dzięki temu nawet przy zamkniętych portach danych i pełnej izolacji danych zespoły IT mogą przeprowadzać codzienne aktualizacje, rutynową konserwację i ćwiczenia odzyskiwania danych w chronionym środowisku.

W obliczu rosnącej liczby złośliwego oprogramowania atakującego kopie zapasowe, ActiveProtect pozwala firmom korzystać zarówno z kopii fizycznych, jak i logicznych, tworząc bezpieczną i odporną infrastrukturę ochrony danych.

Kliknij, aby uzyskać więcej informacji o ActiveProtect lub skonsultować się z ekspertem Synology i przetestować nasze rozwiązanie za darmo tutaj.