29 Minuten. So lange dauert es im Durchschnitt bis ein Angreifer nach dem ersten Zugriff auf ein Unternehmensnetzwerk vollständige Kontrolle über weitere Systeme erlangt hat. Das ist die sogenannte Breakout-Zeit. Der schnellste dokumentierte Fall dauerte laut dem CrowdStrike Global Threat Report 2026 gerade einmal 27 Sekunden. (1) Der Grund für diese Beschleunigung ist klar: Die Angriffsstrategien haben sich durch künstliche Intelligenz grundlegend gewandelt.

Für IT-Verantwortliche ergibt sich daraus eine wichtige Frage:

Kann die eigene Datenschutzstrategie einem Angriff standhalten, der in Minuten eskaliert?

Wie verändert KI Cyberangriffe?

KI macht Cyberangriffe schneller, präziser und schwerer zu erkennen. Sie verbessert Phishing-Kampagnen, automatisiert den Missbrauch legitimer Zugangsdaten und hilft Angreifern, Ransomware gezielter und strategischer einzusetzen. Dadurch sinkt die Zeit zwischen erstem Zugriff und lateraler Bewegung, während klassische Erkennungsmechanismen häufiger an ihre Grenzen stoßen.

KI-Phishing: Keine Tippfehler, keine Auffälligkeiten

KI verbessert Phishing-Angriffe, indem sie personalisierte und sprachlich unauffällige Nachrichten in großem Maßstab erzeugt. Klassische Phishing-Mails waren erkennbar durch schlechtes Deutsch, unpassende Anrede, verdächtige Links. Diese Merkmale fallen nun weg. Jetzt kommen maschinelles Lernen und generative Modelle zum Einsatz, um personalisierte Nachrichten zu erstellen, die täuschend echt wirken. Die Angriffssoftware analysiert öffentliche LinkedIn-Profile, Unternehmenswebsites und Social-Media-Präsenzen, um basierend darauf E-Mails zu erstellen — maßgeschneidert für jede Zielperson mit jeweils angepasstem Link. Mails werden zudem im Verlauf des Angriffs dynamisch modifiziert. Laut McKinsey ist die Zahl bösartiger Phishing-E-Mails seit Ende 2022 um mehr als 1.200 % gestiegen (2). Klassische Filter- und schlüsselwortbasierte Erkennungsverfahren reichen deshalb immer häufiger nicht mehr aus.

Missbrauch von Zugriffsrechten: KI ahmt legitimes Nutzerverhalten nach

KI nutzt nicht nur Credentials aus, sondern imitiert auch das Verhalten legitimer Nutzer. Beim KI-gestützten Missbrauch von Zugriffsrechten (engl. Credential Abuse) wird nicht mehr versucht, ein Passwort zu erraten. KI untersucht regionale Passwortvariationen, erlernt unternehmensspezifische Login-Muster und imitiert das Verhalten (Uhrzeit, Standort, Gerät) legitimer Nutzer. So lassen sich Anmeldungen erzeugen, die im normalen Benutzerverhalten weniger auffallen. Für anomalie-basierte Erkennungssysteme wird es dadurch schwieriger, verdächtige Aktivitäten eindeutig von legitimen Zugriffen zu unterscheiden. Ist der Angreifer erst einmal im System, kann er Zugriffsrechte eskalieren und sich zu kritischen Daten und Systemn schneller vorarbeiten.

Intelligente Ransomware: strategischer, zeitlich abgestimmt

KI macht Ransomware strategischer, weil Angriffe nicht mehr sofort auslösen müssen, sondern gezielt vorbereitet werden können. Moderne Ransomware folgt nicht mehr dem Prinzip „Eindringen und sofort verschlüsseln“. KI-fähige Schadsoftware positioniert sich im Netz, überwacht die Umgebung, erkennt kritische Systeme und schaltet nach und nach Abwehrmaßnahmen aus. Manche Varianten erkennen aktive Analyse-Tools und deaktivieren sich selbst, um zu einem späteren Zeitpunkt, etwa während der Urlaubszeit oder eines Systemupdates, zuzuschlagen. Das Ziel: möglichst hoher operativer Schaden im ungünstigsten Moment.

„Dies ist ein Wettrüsten im Bereich der KI„, sagt Adam Meyers, Head of Counter Adversary Operations bei CrowdStrike. „Die Breakout-Zeit ist das deutlichste Signal dafür, wie sich Angriffe verändert haben. Angreifer bewegen sich in Minuten vom ersten Zugriff zur lateralen Bewegung im Netzwerk. KI verkürzt die Zeit zwischen Absicht und Ausführung — und macht gleichzeitig KI-Systeme in Unternehmen zu Zielen. Sicherheitsteams müssen schneller agieren als die Angreifer.“ (1)

Wie verändern KI-Angriffe moderne Backup-Strategien?

KI-Angriffe zwingen Unternehmen dazu, Backup-Strategien über die reine Datensicherung hinaus zu erweitern: Integritätsschutz, unveränderliche Kopien, Zugriffskontrollen und getestete Wiederherstellungsprozesse werden zur Pflicht. Es reicht nicht mehr, Backups zu erstellen. Moderne Angriffe nehmen Backup-Systeme immer häufiger gezielt ins Visier. Sie erkennen erreichbare Sicherungen und schalten sie aus, bevor die eigentliche Verschlüsselung beginnt.

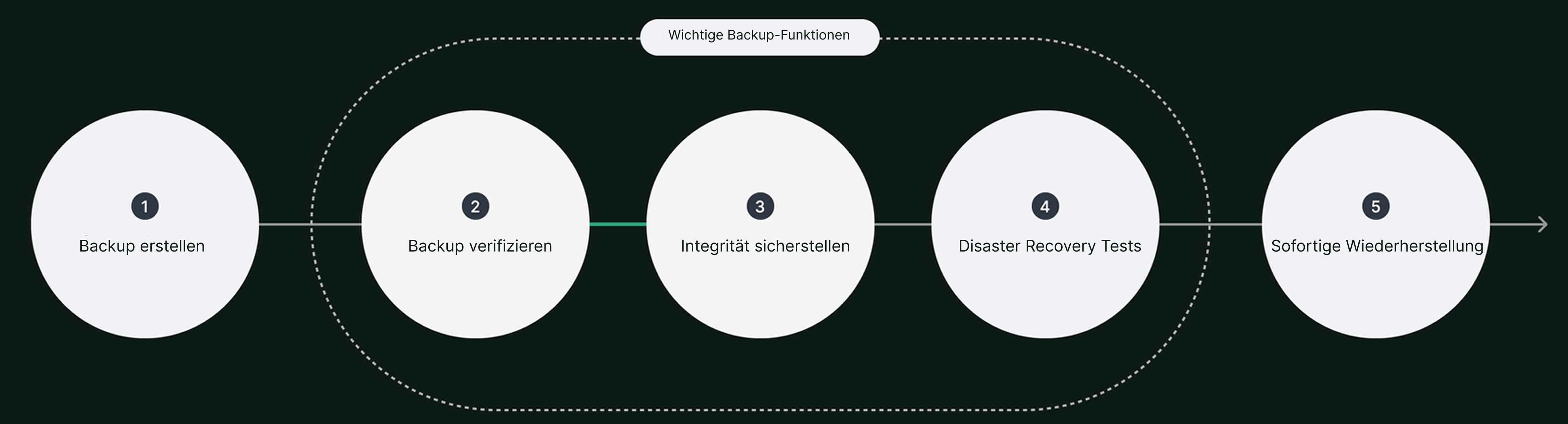

Hinzu kommt, dass viele Angriffe ohne klassische Malware auskommen. Angreifer nutzten stattdessen legitime Zugangsdaten und Systemwerkzeuge (1). Herkömmliche Antivirenlösungen greifen hier schlicht nicht. Eine zeitgemäße Backup-Strategie startet mit der Erstellung und umfasst Verifizierung, Sicherstellung der Integrität sowie regelmäßige Disaster Recovery Tests – um eine sofortige Wiederherstellung im Ernstfall zu gewährleisten.

Wie können Unternehmen ihre Cyber-Resilienz gegen KI-Angriffe stärken?

Unternehmen stärken ihre Cyber-Resilienz gegen KI-Angriffe durch eine 3-2-1-1-0-Strategie, klar definierte Zugriffsrechte und regelmäßig getestete Wiederherstellungsprozesse. Cyber-Resilienz bedeutet nicht, jeden Angriff vollständig zu verhindern. Es geht darum, danach schnell wieder handlungsfähig zu sein.

Die Grundlage dafür ist die 3-2-1-1-0-Strategie: drei Datenkopien, auf unterschiedlichen Medien, eine davon außerhalb des Unternehmens, eine offline und unveränderlich gespeichert — ohne ungeprüfte Wiederherstellungspunkte. Zwei weitere Maßnahmen sind entscheidend: Klare Zugriffsrechte begrenzen, wie weit sich ein Angreifer nach einem kompromittierten Konto bewegen kann. Regelmäßige DR-Tests stellen sicher, dass eine Wiederherstellung im Ernstfall tatsächlich funktioniert.

Wie schützt Synology vor KI-gestützten Cyberangriffen?

Synology ActiveProtect schützt vor KI-gestützten Cyberangriffen, indem es Unternehmen ermöglicht, die 3-2-1-1-0-Strategie mit unveränderlichen, isolierten und kontrolliert zugänglichen Sicherungen umzusetzen. Dafür kombiniert die integrierte Backup-Appliance Backup-Software, Schutzmechanismen und Hardware in einem System und unterstützt lokale, cloudbasierte sowie hybride Backup-Szenarien.

Die wichtigsten Schutzfunktionen im Überblick:

- Eingebaute Unveränderlichkeit: Backups können weder überschrieben noch gelöscht werden – auch dann nicht, wenn Angreifer kompromittierte Administratorkonten nutzen.

- Offline-Backups: Physisch isolierte Kopien bleiben unerreichbar, selbst wenn Zugangsdaten oder produktive Systeme kompromittiert sind.

- Rollenbasierte Zugriffskontrollen: Nur autorisierte Benutzer dürfen Backups erstellen, verwalten oder wiederherstellen.

- Integrierter Hypervisor für DR-Tests: Disaster-Recovery-Tests lassen sich direkt auf dem Gerät durchführen, ohne zusätzliche externe Infrastruktur.

- Vorinstalliertes Betriebssystem: Da Hard- und Software integriert sind, sinken Komplexität, Betriebsaufwand und zusätzliche Abhängigkeiten.

FAQ: KI-Cyberangriffe und Backup-Strategie

Reicht ein klassisches Backup als Schutz vor Ransomware?

Nein, ein klassisches Backup allein reicht heute nicht mehr aus. Moderne Ransomware versucht zunehmend, erreichbare Backup-Systeme vor der eigentlichen Verschlüsselung zu erkennen, zu kompromittieren oder zu deaktivieren. Wirksamer Schutz entsteht erst durch eine Kombination aus unveränderlichen Backups, Offline-Kopien und regelmäßig verifizierten Wiederherstellungspunkten.

Was bedeutet die 3-2-1-1-0-Backup-Strategie?

Die 3-2-1-1-0-Strategie beschreibt einen mehrschichtigen Ansatz für widerstandsfähige Backups. Sie umfasst drei Datenkopien auf zwei unterschiedlichen Medientypen, eine Kopie außerhalb des Standorts, eine Kopie offline oder unveränderlich sowie null ungeprüfte Wiederherstellungspunkte. Jede dieser Ebenen reduziert ein anderes Risiko im Angriffs- oder Ausfallszenario.

Wie erkennt man KI-generiertes Phishing?

KI-generiertes Phishing lässt sich häufig nicht mehr zuverlässig allein am Inhalt erkennen. Da typische Warnsignale wie Tippfehler oder auffällige Formulierungen oft fehlen, sollten Unternehmen zusätzlich auf Multi-Faktor-Authentifizierung, Zero-Trust-Prinzipien und regelmäßiges Security-Awareness-Training setzen.

Was ist ein Immutable Backup?

Ein Immutable Backup ist ein unveränderliches Backup, das nach dem Speichern für einen definierten Zeitraum nicht gelöscht oder überschrieben werden kann. Dadurch bleibt die Sicherung auch dann geschützt, wenn Angreifer Schadsoftware einsetzen oder auf kompromittierte Administratorkonten zugreifen.

Wie oft sollten Backups auf Wiederherstellbarkeit getestet werden?

Backups sollten regelmäßig auf ihre Wiederherstellbarkeit getestet werden – mindestens quartalsweise, idealerweise monatlich. Ohne regelmäßige Disaster-Recovery-Tests bleibt unklar, ob Systeme und Daten im Ernstfall tatsächlich schnell und vollständig wiederhergestellt werden können.

Quellen

1. CrowdStrike, 2026 Global Threat Report: AI Accelerates Adversaries and Reshapes the Attack Surface (2026) https://www.crowdstrike.com/en-us/press-releases/2026-crowdstrike-global-threat-report/

2. McKinsey & Company, AI is the greatest threat — and defense — in cybersecurity today (2025) https://www.mckinsey.com/about-us/new-at-mckinsey-blog/ai-is-the-greatest-threat-and-defense-in-cybersecurity-today