Viele Unternehmen haben in den vergangenen Jahren ihre Prozesse drastisch digitalisiert. Damit einhergeht, dass die zugehörige IT für den Geschäftserfolg noch wichtiger geworden ist. Ein Ausfall legt den Betrieb lahm und führt zu spürbaren Einbußen. Das gilt für große wie für kleine Unternehmen.

Unternehmen sollten ihre Schlüsselanwendungen immer ausfallsicher auslegen. Das betrifft die Hypervisor-Umgebung ebenso wie die cloudbasierte Kommunikationsplattform oder den Webshop bei einem Handelsunternehmen.

Welche Vorteile eine Verfügbarkeitspyramide bringt

Mit der Integration neuer Systeme wie beispielsweise einer Virtuellen Desktop-Infrastruktur (VDI) verändert sich vieles in der gesamten IT-Umgebung. Deshalb ist es ratsam, das Risikomanagement neu darauf abzustimmen. Das Anlegen einer Verfügbarkeitspyramide kann hierbei hilfreich sein. Darin ist festgelegt, wie verfügbar zum Beispiel die installierte Hardware oder die genutzten Anwendungen beziehungsweise Daten tatsächlich sein müssen. Das gleiche gilt für Systeme wie virtuelle Umgebungen. Denn Hochverfügbarkeit hat ihren Preis. Folgende Fragen helfen bei der Einordnung:

- Was erfordert einen absolut unterbrechungsfreien Betrieb?

- Wo sind Latenzen tolerierbar?

- Auf welche Daten wird künftig nur noch sporadisch zugegriffen?

Sind diese Eckdaten festgelegt, können nicht nur die bewerteten Systeme entsprechend ausgelegt werden. Speicher- und Datensicherungskonzept sollten sich ebenfalls daran anpassen. Nach einer Migration kann zum Beispiel eine Anwendung oder ein Server plötzlich nicht mehr wichtig sein. Dann sind hier keine Flash-Speicher und ausgefeilten Failover-Lösungen mehr nötig.

Applikationen ohne große Verfügbarkeitsanforderungen, die in der Pyramide weit unten stehen, kommen mit einer einfachen Backup-Lösung aus, die mit asynchroner Replikation arbeitet.

Für geschäftskritische Online-Transaktionen und Hypervisor-Umgebungen wäre das inakzeptabel. Sie stehen an der Spitze der Pyramide. Hier ist es Aufgabe der IT-Abteilung, einen unterbrechungsfreien Betrieb zu gewährleisten. Die Installation sollte reagieren, bevor Ereignisse zu einem Ausfall führen. Gleichzeitig müssen Leistungseinbrüche vermieden werden.

Warum Redundanz wichtig ist

Virtuelle Serverumgebungen müssen selbst bei einem Hardwareausfall oder einer Störung so weiterlaufen, dass Anwender, die gerade auf die Systeme zugreifen, nichts davon bemerken. Bei einer redundant ausgelegten Installation schaltet das System bei einem Ausfall automatisch auf ein Ersatzsystem um. Das betrifft zum Beispiel die Netzanbindung, die Stromversorgung, Netzteile oder komplett gespiegelte Serversysteme, sogenannte Server-Cluster.

Darüber hinaus ist das Storage per RAID-System ausfallsicher auszulegen. Wegen der einfacheren Administration bietet sich hier ein auf Network Attached Storage (NAS) basierender Speicherpool an. Die zugehörigen Appliances sollten redundant aufgebaut sein. Manche Unternehmen bestücken sie mit redundanten Controllern oder nutzen sogar Storage-Cluster mit identisch aufgebauten Storage-Appliances. Bei der Auswahl der Technik kommt es darauf an, wie schnell umgeschaltet werden muss und ob die gespeicherten Daten in einem zweiten System vorgehalten werden sollen.

Wie schnelle Snapshots den Betrieb aufrechterhalten

Zudem ist für den reibungslosen Betrieb sicherzustellen, dass bei einem Ausfall keine Daten verloren gehen. Hier hilft Backup & Recovery: Echtzeit-Snapshots ermöglichen bei einem Ausfall eine lückenlose Verfügbarkeit der Daten sowie ihre schnelle Wiederherstellung. Mit lokalen Snapshots etwa lassen sich Daten und komplette virtuelle Disks schnell in ihrer Ursprungsversion wiederherstellen, sofern die Speichersysteme und Netzwerkverbindungen störungsfrei arbeiten.

Ein intelligentes Backup erkennt darüber hinaus zum Beispiel automatisch korrupte Daten und ermöglicht deren frühzeitige Wiederherstellung.

Wie Sie Cyberangriffen ihre Brisanz nehmen

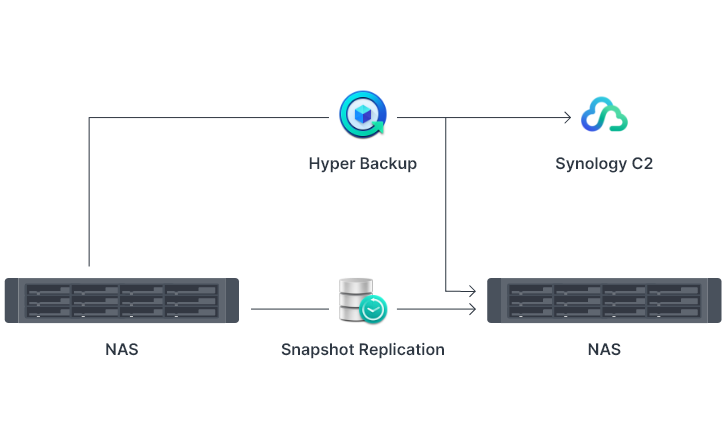

Ein Unternehmen sollte verschiedenste Security-Maßnahmen ergreifen, um sich vor Cyberangriffen zu schützen. Es ist ratsam, zumindest von geschäftskritischen Daten drei Sicherheitskopien anzufertigen, die auf mindestens zwei verschiedenen Datenträgern liegen. Eine Kopie davon sollte an einem separaten Standort zum Beispiel in einem Offsite-NAS abgespeichert werden. Es dient als Sicherung, wenn ein Standort ausfällt.

Außerdem ist es wichtig, dass die eingesetzten Speicherlösungen sensible Personendaten grundsätzlich DSGVO-konform abspeichern. Datenverschlüsselung sowie ein granulares Berechtigungssystem schützen dabei vor unberechtigtem Zugriff.

Welche Rolle ein NAS bei der Offsite-Datensicherung spielt

Für die dritte Sicherung der Daten kann eine Offsite-NAS-Appliance genutzt werden. Bei seiner Installation werden alle Daten des Produktiv-NAS erst einmal auf das Offsite-NAS synchronisiert. Im weiteren Betrieb erhält es dann laufend die Snapshots vom Produktiv-NAS. Auf dem Offsite-NAS liegen die Daten schreibgeschützt. Fällt das Produktiv-NAS aus, lässt sich der Schreibschutz mit wenigen Klicks aufheben. Anschließend stehen sofort alle Daten über Offsite-NAS zur Verfügung. Nun muss nur noch der VM-Host neu mit dem NAS verbunden werden.

Für die zusätzliche Sicherung von virtuellen Maschinen und Servern auf einem Offsite-NAS-System ist es wichtig, dass die zugehörige Backup-Software zentral administriert wird und viele Geräte auf einmal sichern kann. Zudem sollte es verschiedene Speicherprotokolle wie iSCSI, NFS, SMB und zum Beispiel rsync zur Datensynchronisierung unterstützen. Ferner sollten verschiedene Wiederherstellungstechniken möglich sein, um auch ohne Verbindung zum Produktiv-Backup darauf zugreifen zu können, etwa per Wiederherstellung auf Dateiebene, Bare Metal Restore und Sofortwiederherstellung. Eine effiziente Deduplizierung spart hier je nach Komplexität der Daten bis zu 90 Prozent Speicherkapazität.

Weitere Sicherungsmöglichkeiten bestehen in der Speicherung auf USB-Sticks oder in der Cloud. Hier sind automatische Kompression und Deduplizierung der Daten wichtig, um Übertragungszeiten zu minimieren und Speicherplatz zu sparen. Für die Wiederherstellung sollte der Anwender auf mehreren Wegen auf die Daten zugreifen können. Das ist vor allem dann von Bedeutung, wenn ein Ransomware-Angriff den direkten Zugriff der Backup-Software nicht mehr zulässt. Der Zugriff kann dann zum Beispiel über eine Cloud-App oder ein Explorer-Tool der Backup-Software erfolgen.

Wie Sie die Datensicherung virtueller Umgebungen ausfallsicher gestalten

Für die Ausfallsicherheit von IT-Umgebungen spielen Redundanz, Datenintegrität sowie eine schnelle Wiederherstellung bei Ausfällen eine große Rolle. Der Datenspeicherung sowie dem Backup & Recovery kommt deshalb gerade nach der Einführung neuer Lösungen ein hoher Stellenwert zu.

Speziell für die ausfallsichere Auslegung der Datensicherung von virtuellen Umgebungen finden Sie detaillierte Informationen sowie konkrete Lösungsbeispiele in unserem neuen Whitepaper „Wie Unternehmen Downtimes und Ausfälle auf ein Minimum reduzieren“.

Jetzt Whitepaper kostenlos herunterladen