Was haben römische Kuriere und moderne IT-Administratoren gemeinsam? Geheime Informationen vor unerwünschtem Zugriff zu schützen, ist heute wie damals eine Herausforderung. Caesar nutzte dafür einst einen einfachen Verschlüsselungscode – die sogenannten Caesar-Chiffre (1). Mit diesem Code konnten wichtige Nachrichten entschlüsselt werden, die zunächst wie ein zusammenhangloses Durcheinander von Buchstaben wirkten. Der Schutz digitaler Daten hingegen erfordert heute weit komplexere Methoden – von AES bis ECC.

Doch wie funktioniert moderne Verschlüsselung genau, wie schützt sie Daten und was gibt es zu beachten?

Definition: Was ist Verschlüsselung?

- „en“ steht für „in“

- „kryptos“ bedeutet „geheim“.

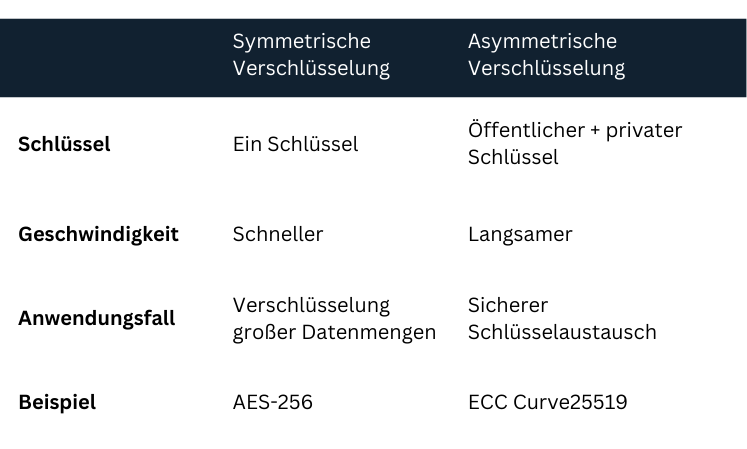

Symmetrische vs. asymmetrische Verschlüsselung

Symmetrische Verschlüsselung

Die symmetrische Verschlüsselung benötigt nur einen einzigen Schlüssel für die Verschlüsselung und Entschlüsselung. Daher muss dieser Schlüssel sicher aufbewahrt werden, insbesondere während der Übertragung. Sie ist jedoch wesentlich schneller und besser geeignet für die Übertragung großer Datenmengen. Trotz ihrer Einfachheit ist die symmetrische Verschlüsselung immer noch sehr effektiv gegen hartnäckige Brute-Force-Angriffe. Ein Beispiel ist der Advanced Encryption Standard (AES), der von den USA für klassifizierte Daten verwendet wird. AES kombiniert mehrere Runden komplexer Transformationen und Optimierungen.

Asymmetrische Verschlüsselung

Die asymmetrische Verschlüsselung verwendet zwei verschiedene Schlüssel: einen öffentlichen Schlüssel zum Verschlüsseln und einen privaten Schlüssel zum Entschlüsseln. Diese Methode erfordert mehr Rechenleistung und ist langsamer sowie komplexer in der Implementierung. Sie gilt jedoch als sicherer und eignet sich besser für kleinere Dateien, die an mehrere Empfänger verteilt werden müssen. Ein Beispiel ist die ECC Curve25519, eine algorithmische Funktion, die Schlüssel effizient und widerstandsfähig gegen Timing-Angriffe generiert.

Die Wahl zwischen Effizienz und Sicherheit ist ein zentraler Kompromiss bei der Datenverschlüsselung. Es ist wichtig, die verschiedenen Formen und Auswirkungen der Verschlüsselung zu kennen, um mit seinen Daten verantwortungsbewusst umzugehen.

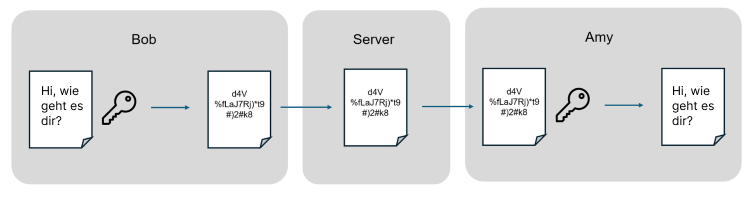

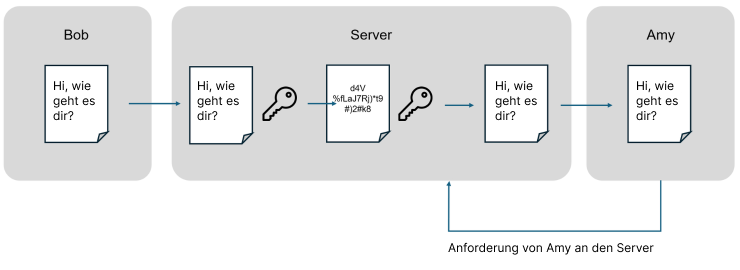

Server-seitige vs. Ende-zu-Ende-Verschlüsselung

Verschlüsselung spiel eine entscheidende Rolle – ob bei sicherem Web-Browsing (HTTPS), Online-Banking, Shopping, Messaging oder Cloud-Speicherdiensten. Heutiges Marketing lässt häufig wesentliche, subtile Unterscheidungen außer Acht, was dazu führen kann, dass sich Nutzer in einer vermeintlichen Sicherheit wähnen.

Beispielsweise werben manche Anwendungen damit, echte Privatsphäre zu bieten, obwohl die verwendeten Verschlüsselungsverfahren dies häufig nicht vollständig sicherstellen.

Bei Ende-zu-Ende-Verschlüsselung wird die Nachricht nur von Absender und Empfänger entschlüsselt.

Bei der server-seitigen Verschlüsselung ist der Schlüssel hingegen beim Anbieter gespeichert. Anwendungen die darauf setzen, sind potenziell anfällig für unbefugte Zugriffe oder unbeabsichtigte Datenlecks. Jedoch wird das oft nicht klar kommuniziert.

Wie Synology Verschlüsselung umsetzt

Synology bietet vielseitige Verschlüsselungslösungen, um Daten sowohl lokal als auch in Backups sicher zu schützen. Von der Volumenverschlüsselung für das gesamte System über gezielte Verschlüsselung einzelner Ordner bis hin zu sicheren Cloud-Backups sorgt Synology dafür, dass Informationen vor unbefugtem Zugriff geschützt bleiben.

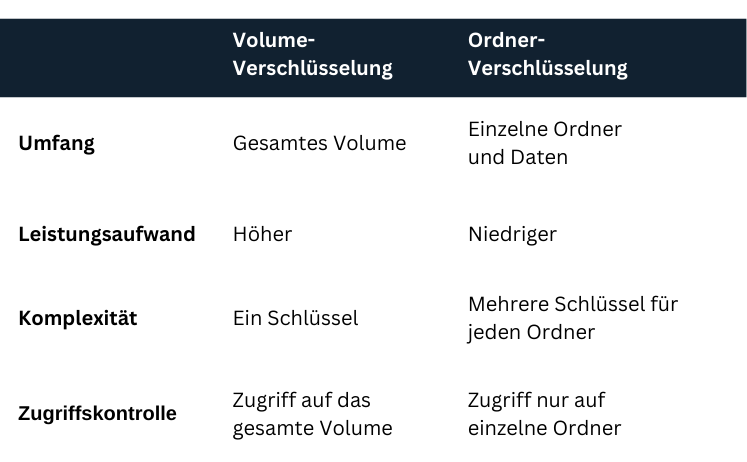

Volumen-Verschlüsselung: Schutz für das gesamte System

Ein Volume ist die grundlegende Einheit zur Datenspeicherung auf deinem Synology Server. Es muss mindestens ein Volume erstellt werden, bevor Sie Daten speichern können. Volumenverschlüsselung eignet sich insbesondere für „ruhende Daten“ und arbeitet mit einem Zwei-Schlüssel-System:

- Datenverschlüsselungsschlüssel: Ein einzigartiger Schlüssel verschlüsselt alle Daten innerhalb des Volumes.

- Volumenverschlüsselungsschlüssel: Ein separater Schlüssel schützt den Zugriff auf den Datenverschlüsselungsschlüssel.

Beide Schlüssel werden sicher im Encryption Key Vault gespeichert – entweder lokal oder extern über das Key Management Interoperability Protocol (KMIP). Das ermöglicht die automatische Entsperrung der Daten beim Hochfahren des Systems und sorgt für zusätzlichen Komfort.

Für Notfälle kann ein Wiederherstellungsschlüssel erstellt und sicher aufbewahrt werden, um das Volume wiederherzustellen.

Ordner-Verschlüsselung: Zielgerichteter Schutz

Innerhalb eines Volumes können Sie gemeinsame Ordner erstellen – spezielle Verzeichnisse für die Speicherung und Verwaltung von Dateien. Hier bietet Synology AES-256-Bit-Verschlüsselung, die gezielt bestimmte Ordner schützt. Die Schlüssel lassen sich zentral über den Key Manager verwalten. Dies ist besonders nützlich, wenn mehrere Ordner verschlüsselt werden sollen. Ohne den passenden Schlüssel bleiben die Ordner selbst bei physischem Zugriff auf die Festplatten unlesbar.

Backup-Verschlüsselung

Synology schützt neben den lokal auf dem NAS gespeicherten Daten auch die Backups Der Daten. Verschiedenen Lösungen

- Hyper Backup: Eine Kombination aus symmetrischer und asymmetrischer Verschlüsselung sichert Backups von Ordnern, Systemeinstellungen und Softwarepaketen. Symmetrische Verschlüsselung sorgt für schnelle Datenverschlüsselung, während die asymmetrische Verschlüsselung den sicheren Austausch der Schlüssel ermöglicht.

- Snapshot Replication: Hierbei werden zeitnahe „Snapshots“ von Daten erstellt. In Kombination mit der AES 256-Verschlüsselung entsteht so eine sichere Möglichkeit, Daten zu schützen und ihre historische Version wiederherzustellen.

- C2 Storage: Mit dieser Backup-Lösung können Nutzer ihr NAS in die Cloud sichern. Dabei erfolgt eine sichere Verschlüsselung auf 3 Ebenen:

- vor der Datenübertragung mit Hyper Backup

- während der Übertragung durch TLS-Protokolle

- In der Cloud selbst sorgt AES 256-Verschlüsselung für Schutz. Die Schlüssel werden auf einem separaten System gespeichert und selbst Synology hat keinen Zugriff auf Ihre Daten.

Wer Daten zusätzlich mit anderen Cloud-Anbietern wie Google Drive synchronisieren möchte, kann Cloud Sync nutzen. Dieses bietet Ende-zu-Ende-Verschlüsselung und spart gleichzeitig Speicherplatz durch Datenkompression.

Fazit: Datenschutz geht über Verschlüsselung hinaus

Verschlüsselung ist nur ein wichtiger Teil einer der Datensicherheit – allein reicht sie jedoch nicht aus, um alle Bedrohungen abzuwehren. Insbesondere bei Ransomware-Angriffen, bei denen Verschlüsselung oft gegen die Nutzer eingesetzt wird. Eine ganzheitliche Security-Strategie ist notwendig, die Verschlüsselung, Replikation und unveränderbare Backups miteinander kombiniert.

Synology bietet dafür ein vollständiges Portfolio an Lösungen, die es Ihnen ermöglicht, ihre Daten zu sichern, zu kontrollieren und zu schützen – von lokalen Systemen über Rechenzentren bis hin zur Cloud. So bleibt Ihre Datenintegrität auch bei unerwarteten Herausforderungen jederzeit gewahrt.

Weitere Informationen zu den Datensicherungslösungen von Synology finden Sie hier.