Wie funktionieren Hyper Backup Verschlüsselungstechnologien?

Sie können nicht vorsichtig genug sein, wenn es um den Schutz Ihrer wertvollsten Güter geht. Nehmen wir an, Sie haben eine kostbare Schmuck-Sammlung geerbt. Sie legen den Schmuck in eine Box und verschließen diese mit einem Schloss, um sie vor Diebstahl zu schützen. Sie haben jedoch Zweifel, dass ein simples Schloss einen ausreichenden Schutz bietet. Daher wenden Sie sich an Ihre Bank und platzieren den kostbaren Schmuck in einem Tresorfach. Auf diesem Weg gewährleisten Sie nicht nur zusätzlichen Schutz, sondern auch ein Gefühl der Sicherheit.

Die Vertraulichkeit Ihrer Daten ist Synology genauso wichtig wie Ihnen die Erbstücke aus dem kleinen Beispiel. Deshalb setzet Synology AES-256- und RSA-2048-Verschlüsselungstechnologien ein, um Ihre Backup-Daten praktisch gegen unbefugten Zugriff und böswillige Angriffe zu schützen.

Was genau sind denn diese Technologien?

AES-256

AES (Advanced Encryption Standard) ist ein symmetrischer Verschlüsselungsalgorithmus. Zum Verschlüsseln und Entschlüsseln der Datenmüssen daher dieselben Schlüssel verwenden müssen. Jede Backup-Version wird mit einem zufällig generierten AES-Schlüssel verschlüsselt, und es wird genau derselbe Schlüssel benötigt, um die Daten zu entschlüsseln. Eine Schlüssellänge von 256 Bit ist die komplizierteste unter den drei Schlüssellängen (128, 192 und 256 Bit), und das macht sie daher extrem schwer zu knacken.

RSA-2048

Um den AES-Schlüssel zusätzlich zu schützen, wird er durch einen öffentlichen RSA-2048-Schlüssel weiter verschlüsselt. Bei RSA (Rivest-Shamir-Adleman) handelt es sich um ein asymmetrisches Verschlüsselungsverfahren. Nur der Besitzer des gepaarten privaten Schlüssels kann die mit dem öffentlichen Schlüssel verschlüsselte Nachricht auslesen.

Optimale Übereinstimmung

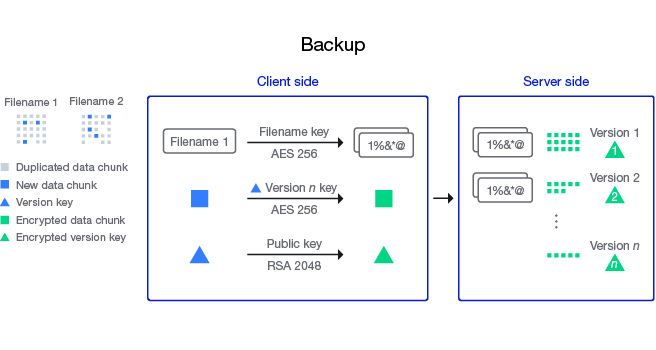

Wenn Sie einen Auftrag zur Sicherung von Daten vom lokalen NAS auf die serverseitige Cloud über Hyper Backup erstellen, werden zwei AES-256-Schlüssel erzeugt: Einer für den Dateinamen und der andere für die bereits gesicherten Daten. Wir sind uns bewusst, dass auch Dateinamen schon Informationen enthalten können, die nicht nach Außen gelangen sollen.

Der hart kodierte Dateinamenschlüssel verwandelt Ihren Dateinamen in einen Ciphertext, auf diese Weise wird er von Serverseite aus unleserlich. Der Versionsschlüssel wird nach dem Zufallsprinzip für jede Backup-Version erzeugt. Wenn der Backup-Auftrag abgeschlossen ist, wird der Versionsschlüssel mit einem öffentlichen RSA-Schlüssel weiter verschlüsselt, bevor die Backup-Daten an die Serverseite gesendet werden.

Um zu verstehen wie dies funktioniert, sehen Sie untenstehend das Fließdiagramm. Angenommen, Sie erstellen einen Sicherungsauftrag (Version 1), dann wird ein Schlüssel für den Dateinamen und ein Schlüssel für Version 1 generiert und mit AES-256 geschützt. Um den Datenschutz und die Sicherheit der Daten weiter zu erhöhen, wird der Schlüssel der Version 1 zusätzlich mit einem öffentlichen RSA-2048-Schlüssel verschlüsselt. So sind Ihre Backup-Daten jetzt bereits schon sicher, denn alles, was auf der Serverseite liegt, ist verschlüsselt.

Abbildung 1. Wie Verschlüsselung funktioniert

Nachdem Sie nun erfahren haben, wie die Verschlüsselungen funktionieren, beschäftigen wir uns nun damit, wie man eine bestimmte Backup-Version wiederherstellt. Da es sich um einen symmetrischen Algorithmus handelt, wird zur Entschlüsselung des Dateinamens derselbe Schlüssel benötigt, der auch für die Verschlüsselung verwendet wurde.

Klingt einfach genug, oder? Für den Versionsschlüssel ist es allerdings etwas komplizierter. Sie müssen einen privaten RSA-Schlüssel verwenden, um den AES-geschützten Versionsschlüssel zu entschlüsseln.

Abbildung 2. Wie Sie Ihre Daten wiederherstellen können

Wie werden diese Schlüssel verteilt?

Auf der Client-Seite haben Sie einen öffentlichen RSA-Schlüssel und einen fest codierten Dateinamenschlüssel. Beim Start von Hyper Backup Explorer werden Sie aufgefordert, ein Passwort einzurichten, um den privaten RSA-Schlüssel zu erhalten. Es ist von größter Wichtigkeit, diesen privaten Schlüssel zu behalten, da alles, was mit dem öffentlichen Schlüssel verschlüsselt wird, nur mit diesem entschlüsselt werden kann.

Es wird dringend empfohlen, den privaten Schlüssel auf Ihr NAS zu laden. Der von Hyper Backup heruntergeladene Verschlüsselungsschlüssel wird nur auf Ihrem NAS aufbewahrt, wenn er nicht an anderer Stelle gespeichert wird, was bedeutet, dass niemand, natürlich auch nicht Synology, Ihre Daten entschlüsseln kann.

Uns sind Ihre Daten genauso wichtig wie Ihnen. Als letzten Ausweg können Sie eine Anfrage nach dem passwortgeschützten privaten Schlüssel stellen, der auf der Serverseite gespeichert ist. Solange Sie das Passwort nicht vergessen, können Sie immer noch auf Ihre Backup-Daten zugreifen, und zwar in einem Stück. Beachten Sie, dass Ihre Daten wirklich für immer verloren sind, wenn Sie Ihren privaten Schlüssel verlieren und Ihr Passwort vergessen. Treffen Sie die oben genannten Vorsichtsmaßnahmen, damit das nicht passiert.

Sicherheit mit Synology

Da die Synology C2-Rechenzentren nur eingehende Daten mit Ihrem Synology Konto erkennen, haben nur Sie bei jedem Vorgang, den Sie durchführen, Zugriff auf Ihre Daten. Sie können die clientseitige Verschlüsselung über Hyper Backup aktivieren, um Ihre Daten mit einer AES-256-Chiffre zu verschlüsseln, bevor sie an die Synology C2-Rechenzentren gesendet werden. Außerdem kommunizieren Ihr NAS und Ihre Synology C2 über sichere Kanäle mit SSL-Verschlüsselung. Wenn Sie sich bei Ihrer Synology C2 anmelden, können Sie diese zweistufige Authentifizierung aktivieren, um das Sicherheitsniveau zu erhöhen und Ihre Sicherungsdaten vor Schaden zu bewahren.

Haben Sie Anregungen oder Fragen? Schreiben Sie uns bei Linkedin, Facebook oder senden Sie uns Ihre Anfrage über unser Kontaktformular.